SAML contre OAuth contre OpenID Connect

Cet article a été initialement publié sur mon blog. Consultez la source originale en utilisant le lien ci-dessous :

L'authentification et l'autorisation sont cruciales pour garantir la sécurité des applications et des données. Trois protocoles largement utilisés pour gérer ces processus sont OAuth, SAML et OpenID.

Lorsque vous utilisez des applications telles que Facebook, Google ou LinkedIn pour vous connecter à d'autres sites Web, vous rencontrez des protocoles importants : OAuth, SAML et OpenID Connect . Ces protocoles aident à sécuriser vos informations tout en vous permettant d'accéder à différents services.

1. SAML (langage de balisage d'assertion de sécurité)

SAML est un standard ouvert pour l'échange de données d'authentification et d'autorisation entre parties, notamment entre un fournisseur d'identité (IdP) et un fournisseur de services (SP). Il est principalement utilisé pour les scénarios d'authentification unique (SSO), permettant aux utilisateurs de s'authentifier une fois et d'accéder à plusieurs applications.

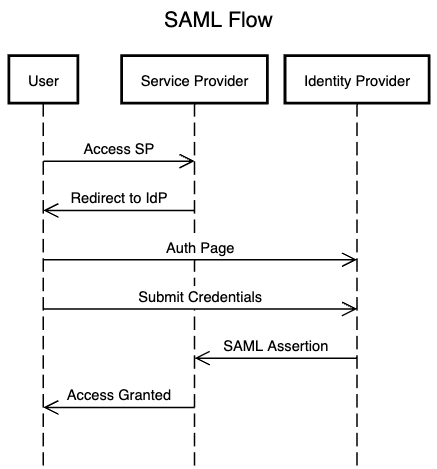

Comment fonctionne SAML

Rôles/Acteurs :

Utilisateur : La personne qui accède aux applications.

Fournisseur d'identité (IdP) : Le service qui authentifie l'utilisateur et fournit les assertions d'identité.

Fournisseur de services (SP) : L'application ou le service auquel l'utilisateur tente d'accéder.

Diagramme de flux de requête :

Principales fonctionnalités de SAML

Authentification unique (SSO) : Les utilisateurs s'authentifient une fois pour plusieurs services.

Basé sur XML : Utilise XML pour les messages, ce qui le rend robuste.

Assertions sécurisées : Transmet l'identité et les attributs de l'utilisateur en toute sécurité.

2. OAuth (autorisation ouverte)

OAuth est une norme ouverte de délégation d'accès couramment utilisée pour l'authentification et l'autorisation basées sur des jetons. Il permet aux applications tierces d'accéder aux données des utilisateurs sans exposer leurs informations d'identification. OAuth est principalement utilisé pour l'autorisation, permettant aux utilisateurs d'accorder un accès limité à leurs ressources hébergées sur un site à un autre site.

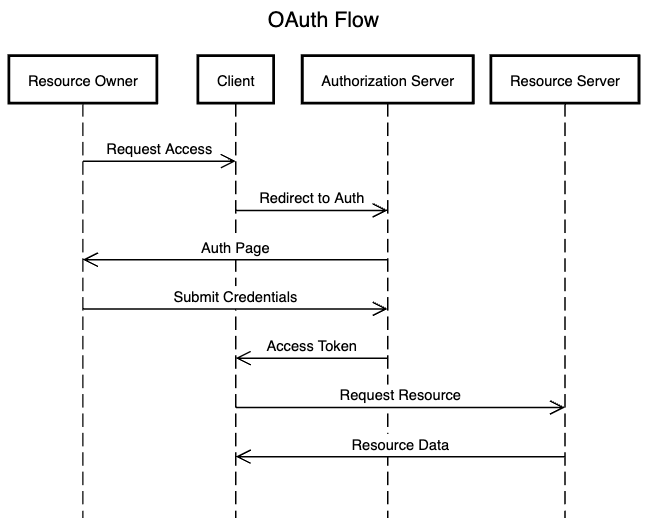

Comment fonctionne OAuth

Rôles/Acteurs :

Propriétaire de la ressource : L'utilisateur qui possède les données et y autorise l'accès.

Serveur de ressources : Le serveur hébergeant les données de l'utilisateur (par exemple, Google, Facebook).

Client : L'application tierce demandant l'accès aux données de l'utilisateur.

Serveur d'autorisation : Le serveur responsable de l'émission des jetons d'accès au client après avoir authentifié le propriétaire de la ressource.

Diagramme de flux de requête :

Principales fonctionnalités d'OAuth

Accès délégué : Les utilisateurs peuvent accorder l'accès sans partager leurs informations d'identification.

Jetons d'accès : Jetons de courte durée qui limitent la durée d'accès.

Étendues : Définir l'étendue de l'accès accordé au client.

3. OpenID Connect

OpenID Connect est une couche d'authentification construite sur OAuth 2.0. Il ajoute une vérification d'identité et fournit aux clients un moyen de vérifier l'identité de l'utilisateur en fonction de l'authentification effectuée par un serveur d'autorisation.

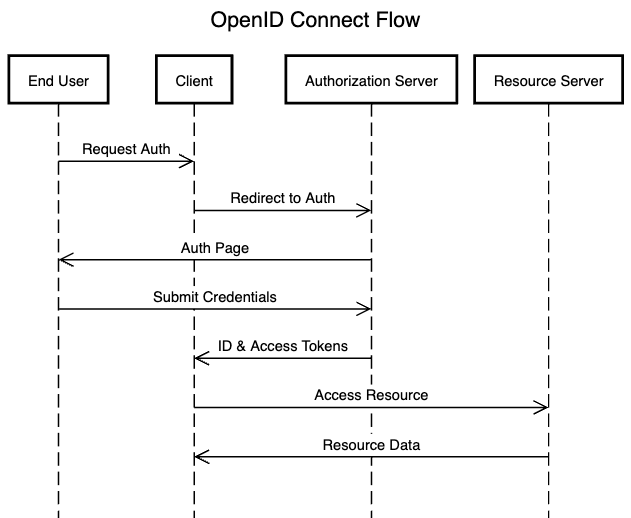

Comment fonctionne OpenID Connect

Rôles/Acteurs :

Utilisateur final : L'utilisateur qui souhaite s'authentifier.

Client : L'application demandant l'authentification de l'utilisateur.

Serveur d'autorisation : Le serveur qui authentifie l'utilisateur et émet des jetons.

Diagramme de flux de requête :

Principales fonctionnalités d'OpenID Connect

Jetons d'identification : JWT qui fournissent des informations et des réclamations aux utilisateurs.

Intégration transparente avec OAuth : Combine l'authentification et l'autorisation.

Point de terminaison des informations utilisateur : Permet de récupérer des informations utilisateur supplémentaires.

OpenID Connect et OAuth

Cela semble similaire, mais ils servent tous deux à des fins différentes mais complémentaires :

OAuth : utilisé pour l'autorisation. Il permet aux applications d'accéder à des ressources (comme votre profil ou vos photos) à partir d'un autre service (par exemple Facebook ou Google) sans avoir besoin de votre mot de passe. Utilisez OAuth lorsque vous souhaitez accorder un accès limité à vos données (par exemple, une application tierce accédant à votre calendrier).

OpenID Connect (OIDC) : construit sur OAuth, il est utilisé pour l'l'authentification. Il vérifie votre identité et permet aux applications de savoir qui vous êtes. Utilisez OpenID Connect lorsque vous devez vous connecter à un site Web ou à une application à l'aide d'un service comme Google, prouvant ainsi qui vous êtes.

Quand utiliser :

-

Utiliser OAuth :

- Lorsque vous souhaitez qu'une application accède à des données ou à des ressources en votre nom (par exemple, une application publiée sur Twitter pour vous).

- "Cette application peut-elle accéder à mes données ?" (Autorisation)

-

Utiliser OpenID Connect :

- Lorsque vous devez vérifier l'identité d'un utilisateur (par exemple, en vous connectant à un site Web à l'aide de votre compte Google).

- "Qui est cet utilisateur ?" (Authentification)

Comparaison rapide d'OAuth, SAML et OpenID Connect

| Fonctionnalité | OAuth | SAML | OpenID Connect |

|---|---|---|---|

| But | Autorisation | Authentification | Authentification et autorisation |

| Format | JSON, jeton | XML | JSON |

| Cas d'utilisation | Accès API, applications mobiles | Applications Web, SSO | Applications Web et mobiles |

| Complexité | Modéré | Haut | Modéré |

| Expérience utilisateur | Redirections vers IdP | Redirections vers IdP | Redirections vers le serveur d'autorisation |

Conclusion

Comprendre OAuth, SAML et OpenID Connect est essentiel pour créer des applications sécurisées qui gèrent efficacement l'authentification et l'autorisation des utilisateurs. Chaque protocole a son objectif : vous garantir l'accès à ce dont vous avez besoin tout en protégeant vos données.

Références

OAuth 2.0 expliqué simplement

Qu'est-ce que SAML ?

Présentation d'OpenID Connect

Comprendre les différences : OAuth, SAML et OpenID Connect

-

Pourquoi Pytz montre-t-il des décalages de fuseau horaire inattendus initialement?Dicontenance du fuseau horaire avec pytz Certains flammes de temps présentent des décalages particuliers lorsqu'ils sont initialement obte...La programmation Publié le 2025-03-25

Pourquoi Pytz montre-t-il des décalages de fuseau horaire inattendus initialement?Dicontenance du fuseau horaire avec pytz Certains flammes de temps présentent des décalages particuliers lorsqu'ils sont initialement obte...La programmation Publié le 2025-03-25 -

Comment extraire du texte entre parenthèses efficacement en PHP en utilisant Regexphp: extraire du texte dans les parenthèses de manière optimale lors de l'extraction de texte enfermé entre parenthèses, il est essentiel ...La programmation Publié le 2025-03-25

Comment extraire du texte entre parenthèses efficacement en PHP en utilisant Regexphp: extraire du texte dans les parenthèses de manière optimale lors de l'extraction de texte enfermé entre parenthèses, il est essentiel ...La programmation Publié le 2025-03-25 -

Comment extraire un élément aléatoire d'un tableau en PHP?sélection aléatoire à partir d'un tableau en php, l'obtention d'un élément aléatoire à partir d'un tableau peut être accompli av...La programmation Publié le 2025-03-25

Comment extraire un élément aléatoire d'un tableau en PHP?sélection aléatoire à partir d'un tableau en php, l'obtention d'un élément aléatoire à partir d'un tableau peut être accompli av...La programmation Publié le 2025-03-25 -

Comment définir dynamiquement les touches dans les objets JavaScript?Comment créer une clé dynamique pour une variable d'objet JavaScript lorsque vous essayez de créer une clé dynamique pour un objet JavaScrip...La programmation Publié le 2025-03-25

Comment définir dynamiquement les touches dans les objets JavaScript?Comment créer une clé dynamique pour une variable d'objet JavaScript lorsque vous essayez de créer une clé dynamique pour un objet JavaScrip...La programmation Publié le 2025-03-25 -

Pourquoi la demande de postn \ 'ne capture-t-elle pas d'entrée en PHP malgré le code valide?Adresses du post Demande Dysfonctionnement en php Dans l'extrait de code présenté: "Méthode =" post "> " ...La programmation Publié le 2025-03-25

Pourquoi la demande de postn \ 'ne capture-t-elle pas d'entrée en PHP malgré le code valide?Adresses du post Demande Dysfonctionnement en php Dans l'extrait de code présenté: "Méthode =" post "> " ...La programmation Publié le 2025-03-25 -

Pourquoi est-ce que je reçois MySQL Error # 1089: clé de préfixe incorrect?MySql Error # 1089: Key de préfixe incorrect Les utilisateurs de MySQL peuvent rencontrer du code d'erreur # 1089, indiquant une utilisati...La programmation Publié le 2025-03-25

Pourquoi est-ce que je reçois MySQL Error # 1089: clé de préfixe incorrect?MySql Error # 1089: Key de préfixe incorrect Les utilisateurs de MySQL peuvent rencontrer du code d'erreur # 1089, indiquant une utilisati...La programmation Publié le 2025-03-25 -

TableauLes méthodes sont des fns qui peuvent être appelés sur des objets Les tableaux sont des objets, donc ils ont également des méthodes en js. ...La programmation Publié le 2025-03-25

TableauLes méthodes sont des fns qui peuvent être appelés sur des objets Les tableaux sont des objets, donc ils ont également des méthodes en js. ...La programmation Publié le 2025-03-25 -

Comment «STD :: Launder» résout-il les problèmes d'optimisation du compilateur avec les membres const dans les syndicats?dévoiler l'essence du blanchiment de la mémoire: une plongée plus profonde dans std :: laver dans le domaine de la normalisation C, p0137 ...La programmation Publié le 2025-03-25

Comment «STD :: Launder» résout-il les problèmes d'optimisation du compilateur avec les membres const dans les syndicats?dévoiler l'essence du blanchiment de la mémoire: une plongée plus profonde dans std :: laver dans le domaine de la normalisation C, p0137 ...La programmation Publié le 2025-03-25 -

Comment résoudre les écarts de chemin du module dans GO Mod en utilisant la directive Remplacer?surmonter la divergence du chemin du module dans go mod Lors de l'utilisation de Go Mod, il est possible de rencontrer un conflit où un pa...La programmation Publié le 2025-03-25

Comment résoudre les écarts de chemin du module dans GO Mod en utilisant la directive Remplacer?surmonter la divergence du chemin du module dans go mod Lors de l'utilisation de Go Mod, il est possible de rencontrer un conflit où un pa...La programmation Publié le 2025-03-25 -

Comment afficher correctement la date et l'heure actuelles dans le format "DD / MM / YYYY HH: MM: SS.SS" en Java?Comment afficher la date et l'heure actuelles dans "dd / mm / yyyy hh: mm: ss.ss" format dans le code java fourni, le problème a...La programmation Publié le 2025-03-25

Comment afficher correctement la date et l'heure actuelles dans le format "DD / MM / YYYY HH: MM: SS.SS" en Java?Comment afficher la date et l'heure actuelles dans "dd / mm / yyyy hh: mm: ss.ss" format dans le code java fourni, le problème a...La programmation Publié le 2025-03-25 -

Comment convertir une colonne Pandas DataFrame au format DateTime et filtrer par date?Transformer la colonne Pandas DataFrame au format DateTime Scénario: Données dans un Pandas DataFrame existait souvent sous divers formats, ...La programmation Publié le 2025-03-25

Comment convertir une colonne Pandas DataFrame au format DateTime et filtrer par date?Transformer la colonne Pandas DataFrame au format DateTime Scénario: Données dans un Pandas DataFrame existait souvent sous divers formats, ...La programmation Publié le 2025-03-25 -

Comment vérifier si un objet a un attribut spécifique dans Python?Méthode pour déterminer l'existence de l'attribut d'objet Cette enquête cherche une méthode pour vérifier la présence d'un att...La programmation Publié le 2025-03-25

Comment vérifier si un objet a un attribut spécifique dans Python?Méthode pour déterminer l'existence de l'attribut d'objet Cette enquête cherche une méthode pour vérifier la présence d'un att...La programmation Publié le 2025-03-25 -

Puis-je migrer mon cryptage de McRypt à OpenSSL et décrypter les données cryptées McRypt à l'aide d'OpenSSL?Mise à niveau de ma bibliothèque de chiffrement de McRypt à OpenSSL Puis-je mettre à niveau ma bibliothèque de cryptage à partir de McRypt à O...La programmation Publié le 2025-03-25

Puis-je migrer mon cryptage de McRypt à OpenSSL et décrypter les données cryptées McRypt à l'aide d'OpenSSL?Mise à niveau de ma bibliothèque de chiffrement de McRypt à OpenSSL Puis-je mettre à niveau ma bibliothèque de cryptage à partir de McRypt à O...La programmation Publié le 2025-03-25 -

Comment pouvez-vous utiliser des données de groupe par pour pivoter dans MySQL?Pivoting des résultats de la requête en utilisant le groupe mysql par Dans une base de données relationnelle, les données pivotant se réfèrent...La programmation Publié le 2025-03-25

Comment pouvez-vous utiliser des données de groupe par pour pivoter dans MySQL?Pivoting des résultats de la requête en utilisant le groupe mysql par Dans une base de données relationnelle, les données pivotant se réfèrent...La programmation Publié le 2025-03-25 -

Comment pouvez-vous définir les variables dans les modèles de lame Laravel avec élégance?Définition des variables dans les modèles de lame Laravel avec élégance Comprendre comment attribuer des variables dans les modèles de lame es...La programmation Publié le 2025-03-25

Comment pouvez-vous définir les variables dans les modèles de lame Laravel avec élégance?Définition des variables dans les modèles de lame Laravel avec élégance Comprendre comment attribuer des variables dans les modèles de lame es...La programmation Publié le 2025-03-25

Étudier le chinois

- 1 Comment dit-on « marcher » en chinois ? 走路 Prononciation chinoise, 走路 Apprentissage du chinois

- 2 Comment dit-on « prendre l’avion » en chinois ? 坐飞机 Prononciation chinoise, 坐飞机 Apprentissage du chinois

- 3 Comment dit-on « prendre un train » en chinois ? 坐火车 Prononciation chinoise, 坐火车 Apprentissage du chinois

- 4 Comment dit-on « prendre un bus » en chinois ? 坐车 Prononciation chinoise, 坐车 Apprentissage du chinois

- 5 Comment dire conduire en chinois? 开车 Prononciation chinoise, 开车 Apprentissage du chinois

- 6 Comment dit-on nager en chinois ? 游泳 Prononciation chinoise, 游泳 Apprentissage du chinois

- 7 Comment dit-on faire du vélo en chinois ? 骑自行车 Prononciation chinoise, 骑自行车 Apprentissage du chinois

- 8 Comment dit-on bonjour en chinois ? 你好Prononciation chinoise, 你好Apprentissage du chinois

- 9 Comment dit-on merci en chinois ? 谢谢Prononciation chinoise, 谢谢Apprentissage du chinois

- 10 How to say goodbye in Chinese? 再见Chinese pronunciation, 再见Chinese learning

rahulvijayvergiya.hashnode.dev

rahulvijayvergiya.hashnode.dev