舊即新:Windows 漏洞允許無法偵測的降級攻擊

發佈於2024-08-17

在2024 年Black Hat USA 會議上,SafeBreach 研究員Alon Leviev 提出了一種攻擊,該攻擊操縱操作列表XML 文件來推送“Windows Downdate”工具,該工具繞過所有Windows 驗證步驟和值得信賴的安裝人員。該工具還可以操縱 Windows 來確認系統已完全更新。

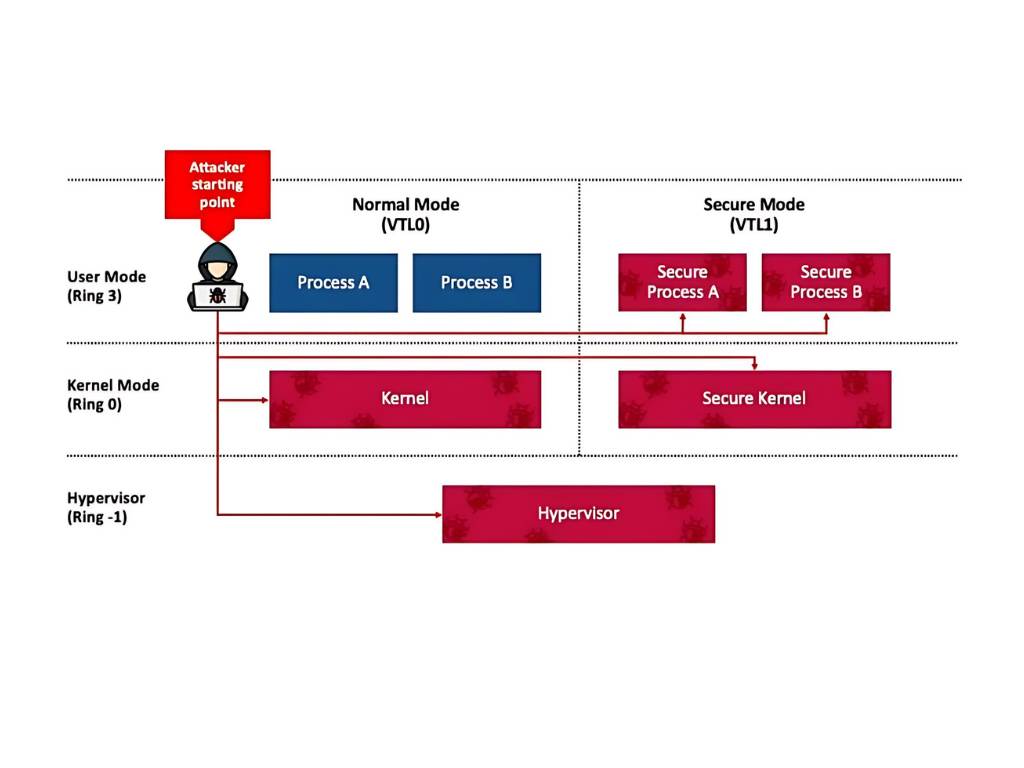

Windows 更新程序之前已被洩露。 BlackLotus UEFI Bootkit 於 2023 年發布,包括利用 Windows 更新架構中的漏洞的降級功能。與 Leviev 展示的方法類似,BlackLotus Bootkit 會降級各種系統元件以繞過 VBS UEFI 鎖。然後,威脅行為者可以對先前最新的系統使用權限升級「零時差」攻擊。在SafeBreach 的部落格文章中,Leviev 表示:「我發現了多種禁用基於Windows 虛擬化的安全性(VBS) 的方法,包括Credential Guard 和虛擬機器管理程式保護的程式碼完整性(HVCI) 等功能,即使使用UEFI 鎖強制執行也是如此。漏洞。不過,微軟仍在開發安全性更新,以撤銷過時且未修補的 VBS 系統。微軟還計劃發布一份指南,「為客戶提供緩解措施或相關風險降低指南」。萊維耶夫認為,指導是必要的,因為這些攻擊是無法被偵測和無形的。如欲了解更多資訊或查看實際利用情況,請造訪以下資源。

版本聲明

本文轉載於:https://www.notebookcheck.net/Old-is-new-Windows-vulnerability-allows-undetectable-downgrade-attacks.873020.0.html如有侵犯,請聯絡[email protected]刪除

最新教學

更多>

-

新款聯想遊戲平板電腦配備比智慧型手機螢幕更大的 VC 散熱器聯想預計將於 9 月 29 日在中國發布 2024 年 Legion Y700,最近該公司已確認即將推出的遊戲平板電腦將採用啞光黑色外觀。現在,聯想表示它將配備 10,004 平方毫米的大型均熱板 (VC) 冷卻裝置。 正如聯想所強調的,這種 VC 散熱裝置“比手機螢幕還要大”,有了這樣的散熱裝置,...科技週邊 發佈於2024-11-06

新款聯想遊戲平板電腦配備比智慧型手機螢幕更大的 VC 散熱器聯想預計將於 9 月 29 日在中國發布 2024 年 Legion Y700,最近該公司已確認即將推出的遊戲平板電腦將採用啞光黑色外觀。現在,聯想表示它將配備 10,004 平方毫米的大型均熱板 (VC) 冷卻裝置。 正如聯想所強調的,這種 VC 散熱裝置“比手機螢幕還要大”,有了這樣的散熱裝置,...科技週邊 發佈於2024-11-06 -

Apple Intelligence 不會在今年稍晚在歐盟推出與近代史上所有其他 OEM 一樣,Apple 在 WWDC 2024 上花了很多時間談論 AI。按照真正的 Apple 風格,它被稱為 Apple Intelligence。它包括一些有趣的新功能,這些功能將於今年稍後在選定的設備上首次亮相。然而,彭博社的馬克古爾曼報導,歐盟用戶可能需要等待更長的時...科技週邊 發佈於2024-11-06

Apple Intelligence 不會在今年稍晚在歐盟推出與近代史上所有其他 OEM 一樣,Apple 在 WWDC 2024 上花了很多時間談論 AI。按照真正的 Apple 風格,它被稱為 Apple Intelligence。它包括一些有趣的新功能,這些功能將於今年稍後在選定的設備上首次亮相。然而,彭博社的馬克古爾曼報導,歐盟用戶可能需要等待更長的時...科技週邊 發佈於2024-11-06 -

Reolink智慧電池門鈴升級至「世界首創」2K解析度和1:1視圖Reolink 最新的智慧門鈴採用電池供電,但被譽為與固定電源替代品相當,具有領先的新規格(因此可能在同類產品中擊敗Eufy)的過程) 。 新配件的 4MP 感測器也切換到 1:1 的縱橫比,而不是其有線前身的 4:3。 Reolink 聲稱它為用戶提供了更好的垂直視圖,從而增加了他們「從頭到腳」看...科技週邊 發佈於2024-11-06

Reolink智慧電池門鈴升級至「世界首創」2K解析度和1:1視圖Reolink 最新的智慧門鈴採用電池供電,但被譽為與固定電源替代品相當,具有領先的新規格(因此可能在同類產品中擊敗Eufy)的過程) 。 新配件的 4MP 感測器也切換到 1:1 的縱橫比,而不是其有線前身的 4:3。 Reolink 聲稱它為用戶提供了更好的垂直視圖,從而增加了他們「從頭到腳」看...科技週邊 發佈於2024-11-06 -

遙控「機器人」蟑螂正在為未來的生物混合技術鋪路想像以遙控汽車的精準度駕駛蟑螂。儘管聽起來很荒謬,但這並不是科幻小說,而是半機械人技術的先驅。研究人員設計了一種控制系統,可以利用昆蟲的神經系統,在指導其運動方面提供前所未有的準確性。 利用電荷平衡雙相電刺激,研究人員提高了受試者的運動精度。簡而言之,電荷平衡雙相電刺激是一種提供正負相交替電脈衝的技...科技週邊 發佈於2024-11-06

遙控「機器人」蟑螂正在為未來的生物混合技術鋪路想像以遙控汽車的精準度駕駛蟑螂。儘管聽起來很荒謬,但這並不是科幻小說,而是半機械人技術的先驅。研究人員設計了一種控制系統,可以利用昆蟲的神經系統,在指導其運動方面提供前所未有的準確性。 利用電荷平衡雙相電刺激,研究人員提高了受試者的運動精度。簡而言之,電荷平衡雙相電刺激是一種提供正負相交替電脈衝的技...科技週邊 發佈於2024-11-06 -

Zoom 推出 H1 XLR 手提錄音機,能夠使用 32 位元浮動音訊和雙 A/D 轉換器電路進行無剪輯錄音Zoom 推出了 Zoom H1 XLR 手提錄音機,具有雙 XLR/TRS 輸入,能夠進行無剪輯錄音。雙A/D 轉換器電路和高達96 kHz 的32 位元浮動WAV 檔案可提供-122 dBu 的本底噪聲,從而可以乾淨地錄製非常適合ASMR 的微妙聲音以及極其響亮的聲音,而無需調整麥克風增益以防止...科技週邊 發佈於2024-11-06

Zoom 推出 H1 XLR 手提錄音機,能夠使用 32 位元浮動音訊和雙 A/D 轉換器電路進行無剪輯錄音Zoom 推出了 Zoom H1 XLR 手提錄音機,具有雙 XLR/TRS 輸入,能夠進行無剪輯錄音。雙A/D 轉換器電路和高達96 kHz 的32 位元浮動WAV 檔案可提供-122 dBu 的本底噪聲,從而可以乾淨地錄製非常適合ASMR 的微妙聲音以及極其響亮的聲音,而無需調整麥克風增益以防止...科技週邊 發佈於2024-11-06 -

iOS 18 將 iPhone 刷新率降級至 80 Hz 的瘋狂說法有證據反駁iOS 18 和 iPadOS 的發布起步相當艱難。例如,iOS 18 被發現會降低從 iOS 17 升級的舊款 iPhone 的效能。此外,在有報導稱 iPadOS 18 導致某些基於 Apple M4 的 iPad Pro 11 和 iPad 變磚之後,蘋果被迫停止推出後者。 Pro 13 台。...科技週邊 發佈於2024-11-06

iOS 18 將 iPhone 刷新率降級至 80 Hz 的瘋狂說法有證據反駁iOS 18 和 iPadOS 的發布起步相當艱難。例如,iOS 18 被發現會降低從 iOS 17 升級的舊款 iPhone 的效能。此外,在有報導稱 iPadOS 18 導致某些基於 Apple M4 的 iPad Pro 11 和 iPad 變磚之後,蘋果被迫停止推出後者。 Pro 13 台。...科技週邊 發佈於2024-11-06 -

HMD Vibe Pro:未發布的中階智慧型手機的規格和價格洩露HMD 似乎正在策劃今年稍早發布的智慧型手機的稍微高級版本。具體來說,@smashx_60 聲稱該公司已經開發了 Vibe Pro,它將在其最近的產品堆疊中位於 Vibe(亞馬遜上的售價為 149.99 美元)之上。 不過,兩者之間的變化可能相對較小。首先處理相似之處,@smashx_60 聲稱 V...科技週邊 發佈於2024-11-06

HMD Vibe Pro:未發布的中階智慧型手機的規格和價格洩露HMD 似乎正在策劃今年稍早發布的智慧型手機的稍微高級版本。具體來說,@smashx_60 聲稱該公司已經開發了 Vibe Pro,它將在其最近的產品堆疊中位於 Vibe(亞馬遜上的售價為 149.99 美元)之上。 不過,兩者之間的變化可能相對較小。首先處理相似之處,@smashx_60 聲稱 V...科技週邊 發佈於2024-11-06 -

飛利浦 Hue 透露 Hue Bridge 重要更新的詳細信息飛利浦 Hue 團隊提供了有關智慧家庭中多個 Hue 橋的支援的更新。目前,擁有多個網橋的用戶必須在設備之間切換才能控制其智慧燈、相機和配件。該公司網站上的一個頁面於今年稍早更新,表明將在 2024 年發布針對多個橋的改進控制。 在 IFA 2024 上,飛利浦 Hue 的代表宣布此增強功能目前正在...科技週邊 發佈於2024-11-06

飛利浦 Hue 透露 Hue Bridge 重要更新的詳細信息飛利浦 Hue 團隊提供了有關智慧家庭中多個 Hue 橋的支援的更新。目前,擁有多個網橋的用戶必須在設備之間切換才能控制其智慧燈、相機和配件。該公司網站上的一個頁面於今年稍早更新,表明將在 2024 年發布針對多個橋的改進控制。 在 IFA 2024 上,飛利浦 Hue 的代表宣布此增強功能目前正在...科技週邊 發佈於2024-11-06 -

洩漏的 Nintendo Switch 2 價格對粉絲來說似乎是個好消息幾天前,我們報道了行業消息人士指出任天堂本月可能會發布 Switch 2 的消息。由此,我們推測我們可能即將獲得 Nintendo Switch 2 的官方公告,或至少是一個小預告片。 關於 Nintendo Switch 2 價格和發布日期的新謠言現在已經出現在網上。如果這個最新的定價資訊是準確的...科技週邊 發佈於2024-11-06

洩漏的 Nintendo Switch 2 價格對粉絲來說似乎是個好消息幾天前,我們報道了行業消息人士指出任天堂本月可能會發布 Switch 2 的消息。由此,我們推測我們可能即將獲得 Nintendo Switch 2 的官方公告,或至少是一個小預告片。 關於 Nintendo Switch 2 價格和發布日期的新謠言現在已經出現在網上。如果這個最新的定價資訊是準確的...科技週邊 發佈於2024-11-06 -

最新安兔兔旗艦性能排行榜 驍龍8第三代領先版繼續稱霸安兔兔最新旗艦性能排行榜上,驍龍8代3領先版以相當明顯的成績差距位居榜首。最新的最佳 Android 手機排行榜的情況或多或少是一樣的。搭載超頻高通 SoC 的 RedMagic 9S Pro 位於頂部。 更具體地說,RedMagic 手機的平均得分為 2,127,528 分(16/512 GB 9...科技週邊 發佈於2024-11-06

最新安兔兔旗艦性能排行榜 驍龍8第三代領先版繼續稱霸安兔兔最新旗艦性能排行榜上,驍龍8代3領先版以相當明顯的成績差距位居榜首。最新的最佳 Android 手機排行榜的情況或多或少是一樣的。搭載超頻高通 SoC 的 RedMagic 9S Pro 位於頂部。 更具體地說,RedMagic 手機的平均得分為 2,127,528 分(16/512 GB 9...科技週邊 發佈於2024-11-06 -

iPhone 16:如何捕捉空間照片和視頻如果您擁有 iPhone 15 Pro 或 iPhone 16,您可以拍攝空間照片和視頻,以便在 Apple Vision Pro 耳機上的照片應用程式中查看。請繼續閱讀以了解其操作方法。 Apple Vision Pro 耳機於 2024 年 2 月在美國推出,此後已在全球多個國家發布。該裝置的眾...科技週邊 發佈於2024-11-06

iPhone 16:如何捕捉空間照片和視頻如果您擁有 iPhone 15 Pro 或 iPhone 16,您可以拍攝空間照片和視頻,以便在 Apple Vision Pro 耳機上的照片應用程式中查看。請繼續閱讀以了解其操作方法。 Apple Vision Pro 耳機於 2024 年 2 月在美國推出,此後已在全球多個國家發布。該裝置的眾...科技週邊 發佈於2024-11-06 -

自主人工智慧驅動的研究解決方案可以重塑人類的未來人工智慧作為一門學科成立於 1956 年,花了六十多年的時間才真正起飛。 2012 年,深度學習標誌著向前邁出了一大步,五年後 Transformer 架構隨之問世。該市場領域目前正在經歷非常快速的成長,而且速度還在繼續加快。最近開發的系統可以更快地加快速度,因為它具有進行自主科學研究的能力。 人工...科技週邊 發佈於2024-11-06

自主人工智慧驅動的研究解決方案可以重塑人類的未來人工智慧作為一門學科成立於 1956 年,花了六十多年的時間才真正起飛。 2012 年,深度學習標誌著向前邁出了一大步,五年後 Transformer 架構隨之問世。該市場領域目前正在經歷非常快速的成長,而且速度還在繼續加快。最近開發的系統可以更快地加快速度,因為它具有進行自主科學研究的能力。 人工...科技週邊 發佈於2024-11-06 -

隨著 Rivian 將 R2 連接器移至特斯拉一側,Lucid Gravity 提供 NACS 和 CCS 充電端口Lucid 剛剛獲得沙烏地阿拉伯主權財富基金 15 億美元的注資,將為其即將推出的 Gravity 車型投入兩個充電埠。 Lucid 並沒有像 Rivian 在 R2 上那樣根據風扇壓力重新定位 NACS 充電端口,而是只是將其放置在 Tesla 最初放置的地方。 Lucid 的首款 SUV 還將在...科技週邊 發佈於2024-11-06

隨著 Rivian 將 R2 連接器移至特斯拉一側,Lucid Gravity 提供 NACS 和 CCS 充電端口Lucid 剛剛獲得沙烏地阿拉伯主權財富基金 15 億美元的注資,將為其即將推出的 Gravity 車型投入兩個充電埠。 Lucid 並沒有像 Rivian 在 R2 上那樣根據風扇壓力重新定位 NACS 充電端口,而是只是將其放置在 Tesla 最初放置的地方。 Lucid 的首款 SUV 還將在...科技週邊 發佈於2024-11-06 -

Vivo X200 和 Vivo X200 Pro 確認將於 10 月中旬發布Vivo 已確認將於 10 月 14 日推出其新旗艦智慧型手機 Vivo X200 和 Vivo X200 Pro。先前的洩漏(以及去年的 Vivo X100 和 Vivo X100 Pro 上的晶片組)建議這兩款手機都將搭載聯發科技的天璣 9400 SoC;因此,我們可以合理地假設該晶片將在大約同...科技週邊 發佈於2024-11-06

Vivo X200 和 Vivo X200 Pro 確認將於 10 月中旬發布Vivo 已確認將於 10 月 14 日推出其新旗艦智慧型手機 Vivo X200 和 Vivo X200 Pro。先前的洩漏(以及去年的 Vivo X100 和 Vivo X100 Pro 上的晶片組)建議這兩款手機都將搭載聯發科技的天璣 9400 SoC;因此,我們可以合理地假設該晶片將在大約同...科技週邊 發佈於2024-11-06 -

《星際大戰:神槍手》發布令人失望後,育碧股價跌至 10 年來最低點法國電玩開發商育碧的股價週四創下歷史新低。以每股15.50歐元左右的價格計算,其價值已暴跌約10%。結果,該公司市值跌破20億歐元。相較之下,競爭對手藝電的地位則好得多,其市值超過350億歐元。 股價大幅下跌可歸因於 8 月 30 日上映的《星際大戰:亡命之徒》 令人失望的銷售數據。儘管評分尚可(M...科技週邊 發佈於2024-11-06

《星際大戰:神槍手》發布令人失望後,育碧股價跌至 10 年來最低點法國電玩開發商育碧的股價週四創下歷史新低。以每股15.50歐元左右的價格計算,其價值已暴跌約10%。結果,該公司市值跌破20億歐元。相較之下,競爭對手藝電的地位則好得多,其市值超過350億歐元。 股價大幅下跌可歸因於 8 月 30 日上映的《星際大戰:亡命之徒》 令人失望的銷售數據。儘管評分尚可(M...科技週邊 發佈於2024-11-06

學習中文

- 1 走路用中文怎麼說? 走路中文發音,走路中文學習

- 2 坐飛機用中文怎麼說? 坐飞机中文發音,坐飞机中文學習

- 3 坐火車用中文怎麼說? 坐火车中文發音,坐火车中文學習

- 4 坐車用中文怎麼說? 坐车中文發音,坐车中文學習

- 5 開車用中文怎麼說? 开车中文發音,开车中文學習

- 6 游泳用中文怎麼說? 游泳中文發音,游泳中文學習

- 7 騎自行車用中文怎麼說? 骑自行车中文發音,骑自行车中文學習

- 8 你好用中文怎麼說? 你好中文發音,你好中文學習

- 9 謝謝用中文怎麼說? 谢谢中文發音,谢谢中文學習

- 10 How to say goodbye in Chinese? 再见Chinese pronunciation, 再见Chinese learning