Primeira página > Programação > Lista de ferramentas de código aberto para segurança de aplicativos da Web

Primeira página > Programação > Lista de ferramentas de código aberto para segurança de aplicativos da Web

Lista de ferramentas de código aberto para segurança de aplicativos da Web

Proteger aplicativos da web é uma tarefa crítica tanto para desenvolvedores quanto para profissionais de segurança. Para iniciantes, compreender e implementar a segurança de aplicativos da web pode parecer assustador. Felizmente, existem inúmeras ferramentas de código aberto disponíveis que podem ajudá-lo a construir uma base sólida de segurança.

Este artigo fornece uma lista abrangente de ferramentas essenciais de código aberto para segurança de aplicativos da web, perfeitas para iniciantes que desejam proteger seus aplicativos.

1. Análise estática de código

Ferramentas de análise de código estático ajudam a identificar vulnerabilidades no código-fonte antes que o aplicativo seja implantado. Essas ferramentas são cruciais para encontrar falhas de segurança no início do processo de desenvolvimento.

SonarQube

Descrição: Uma plataforma de código aberto para inspeção contínua da qualidade do código, que realiza revisões automáticas para detectar bugs, cheiros de código e vulnerabilidades de segurança.

Uso: integre o SonarQube ao seu pipeline de CI/CD para monitorar e melhorar continuamente a qualidade e a segurança do seu código.

Brakeman https://github.com/presidentbeef/brakeman

Description: A static analysis security vulnerability scanner specifically designed for Ruby on Rails applications.

Usage: Use Brakeman to scan your Rails codebase and identify potential security issues during development.

2. Análise Dinâmica de Código

Ferramentas de análise dinâmica de código testam o aplicativo em execução para identificar vulnerabilidades de segurança simulando ataques.

OWASP ZAP (Zed Attack Proxy)

Description: An open-source tool designed to find security vulnerabilities in web applications during the development and testing phases.

Usage: Use ZAP to intercept and inspect HTTP traffic, perform automated scans, and identify security issues.

w3af (Web Application Attack and Audit Framework)

Description: An open-source web application security scanner that helps identify and exploit vulnerabilities.

Usage: Employ w3af to scan your web application for vulnerabilities and understand their impact.

3. Gerenciamento de dependências e verificação de vulnerabilidades

As ferramentas de gerenciamento de dependências ajudam a rastrear e gerenciar bibliotecas de terceiros e suas vulnerabilidades associadas.

OWASP Dependency-Check

Description: A tool that identifies project dependencies and checks if there are any known, publicly disclosed vulnerabilities.

Usage: Integrate Dependency-Check into your build process to automatically scan for vulnerabilities in your dependencies.

Snyk

Description: Although Snyk offers paid plans, its core features for open source vulnerability scanning are available for free.

Usage: Use Snyk to scan your projects for vulnerabilities and receive actionable advice on how to fix them.

4. Verificação de rede e aplicativos

As ferramentas de verificação de redes e aplicativos ajudam a identificar vulnerabilidades e configurações incorretas nas camadas de rede e aplicativos.

Nmap

Description: A powerful open-source network scanning tool used to discover hosts and services on a network.

Usage: Use Nmap to scan your network for open ports and services that could be potential entry points for attackers.

Nikto

Description: An open-source web server scanner that tests for a variety of issues, including outdated server software and dangerous files.

Usage: Run Nikto against your web server to identify common security issues and misconfigurations.

5. Firewalls de aplicativos da Web (WAF)

Os firewalls de aplicativos da Web ajudam a proteger os aplicativos da Web, filtrando e monitorando o tráfego HTTP entre um aplicativo da Web e a Internet.

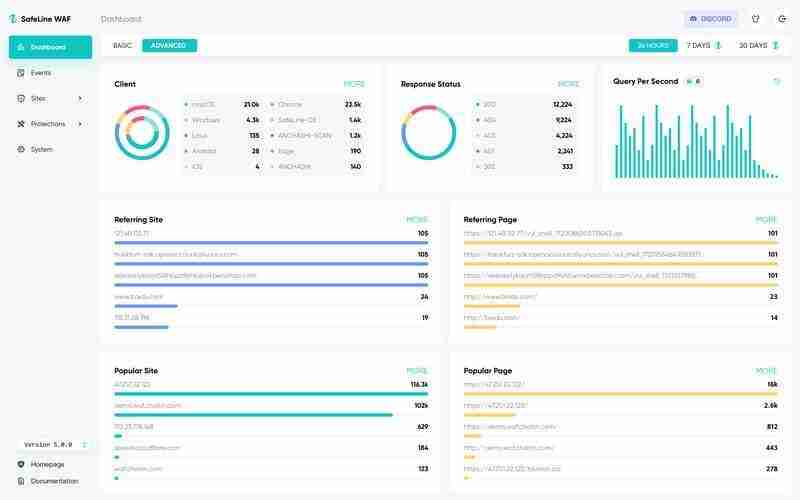

SafeLine

https://waf.chaitin.com/

Description: A docker-based, easy to use, self-hosted free WAF that provide real-time web application monitoring and access control.

Usage: Configure SafeLine to filter and monitor HTTP requests to your web application, blocking malicious traffic.

6. Cabeçalhos de segurança

Os cabeçalhos de segurança protegem os aplicativos da Web contra vários tipos de ataques, definindo cabeçalhos HTTP que impõem políticas de segurança.

SecurityHeaders.io

Description: A free tool that analyzes the HTTP response headers of your web application and provides a grade based on the presence and configuration of security headers.

Usage: Regularly check your web app’s security headers with SecurityHeaders.io and configure them to enhance security.

Helmet.js

Description: A middleware for Express.js applications that helps secure the app by setting various HTTP headers.

Usage: Integrate Helmet.js into your Express app to improve security by setting appropriate HTTP headers.

7. Política de Segurança de Conteúdo (CSP)

A Política de Segurança de Conteúdo (CSP) ajuda a evitar scripts entre sites (XSS) e outros ataques de injeção de código, especificando quais fontes são confiáveis.

CSP Evaluator

Description: A tool by Google that helps evaluate and improve your Content Security Policy.

Usage: Use the CSP Evaluator to analyze and refine your CSP, reducing the risk of XSS and other injection attacks.

8. Estruturas de teste de penetração

As estruturas de teste de penetração fornecem um conjunto de ferramentas para realizar avaliações abrangentes de segurança de aplicativos da web.

Metasploit

Description: A widely used open-source penetration testing framework that helps in discovering, exploiting, and validating vulnerabilities.

Usage: Use Metasploit to conduct penetration tests on your web application, understanding and mitigating security risks.

9. Recursos de aprendizagem

Recursos educacionais são essenciais para compreender os fundamentos da segurança de aplicações web e manter-se atualizado com as ameaças e defesas mais recentes.

OWASP Top Ten

Description: A list of the top ten most critical web application security risks, along with explanations and recommendations for mitigation.

Usage: Familiarize yourself with the OWASP Top Ten to understand common vulnerabilities and how to prevent them.

Web Security Academy by PortSwigger

Description: An interactive learning platform offering labs and tutorials on various web security topics.

Usage: Use the Web Security Academy to practice and improve your web application security skills through hands-on labs.

Cybrary

Description: An online platform offering free and paid courses on cybersecurity topics, including web application security.

Usage: Enroll in Cybrary courses to gain in-depth knowledge and skills in web application security.

Conclusão

Ao aproveitar essas ferramentas e recursos de código aberto, os iniciantes podem começar a construir uma postura de segurança robusta para seus aplicativos da web. O aprendizado contínuo e a atualização com as práticas e ameaças de segurança mais recentes são essenciais, pois a segurança na Web é um campo em constante evolução. Comece com essas ferramentas para estabelecer uma base sólida e proteger seus aplicativos da web de maneira eficaz.

-

Como converter uma coluna Pandas Dataframe em formato e filtrar por data de tempo por data?transformar a coluna Pandas Dataframe em DateTime Format cenário: Dados em um dataframe de pandas frequentemente existe em vários formatos, ...Programação Postado em 2025-04-15

Como converter uma coluna Pandas Dataframe em formato e filtrar por data de tempo por data?transformar a coluna Pandas Dataframe em DateTime Format cenário: Dados em um dataframe de pandas frequentemente existe em vários formatos, ...Programação Postado em 2025-04-15 -

Por que estou recebendo um erro "não consegui encontrar uma implementação do padrão de consulta" na minha consulta Silverlight Linq?ausência de implementação do padrão de consulta: resolvendo "não conseguiu encontrar" erros em um aplicativo Silverlight, uma tentat...Programação Postado em 2025-04-15

Por que estou recebendo um erro "não consegui encontrar uma implementação do padrão de consulta" na minha consulta Silverlight Linq?ausência de implementação do padrão de consulta: resolvendo "não conseguiu encontrar" erros em um aplicativo Silverlight, uma tentat...Programação Postado em 2025-04-15 -

Por que não está aparecendo na minha imagem de fundo do CSS?SOLHAÇÃO DE TRABALHO: CSS Imagem de fundo não apareceu Você encontrou um problema em que sua imagem em segundo plano falha, apesar das seguint...Programação Postado em 2025-04-15

Por que não está aparecendo na minha imagem de fundo do CSS?SOLHAÇÃO DE TRABALHO: CSS Imagem de fundo não apareceu Você encontrou um problema em que sua imagem em segundo plano falha, apesar das seguint...Programação Postado em 2025-04-15 -

Como definir dinamicamente as teclas em objetos JavaScript?como criar uma chave dinâmica para uma variável de objeto JavaScript ao tentar criar uma chave dinâmica para um objeto JavaScript, usando essa s...Programação Postado em 2025-04-15

Como definir dinamicamente as teclas em objetos JavaScript?como criar uma chave dinâmica para uma variável de objeto JavaScript ao tentar criar uma chave dinâmica para um objeto JavaScript, usando essa s...Programação Postado em 2025-04-15 -

Como criar uma animação CSS esquerda-direita suave para uma div em seu contêiner?Animação CSS genérica para o movimento esquerdo-direita Neste artigo, exploraremos a criação de uma animação CSS genérica para mover uma divis...Programação Postado em 2025-04-15

Como criar uma animação CSS esquerda-direita suave para uma div em seu contêiner?Animação CSS genérica para o movimento esquerdo-direita Neste artigo, exploraremos a criação de uma animação CSS genérica para mover uma divis...Programação Postado em 2025-04-15 -

Quando usar "tente" em vez de "se" para detectar valores variáveis no python?usando "Try" vs. "se" para testar o valor da variável no python no python, há situações em que você pode precisar verificar ...Programação Postado em 2025-04-15

Quando usar "tente" em vez de "se" para detectar valores variáveis no python?usando "Try" vs. "se" para testar o valor da variável no python no python, há situações em que você pode precisar verificar ...Programação Postado em 2025-04-15 -

Como posso configurar o PyTesSeract para reconhecimento de um dígito com a saída apenas para número?pyTesseract OCR com reconhecimento de um dígito e restrições somente para números no contexto do pyTesSeract, a configuração do TESSERACT para...Programação Postado em 2025-04-15

Como posso configurar o PyTesSeract para reconhecimento de um dígito com a saída apenas para número?pyTesseract OCR com reconhecimento de um dígito e restrições somente para números no contexto do pyTesSeract, a configuração do TESSERACT para...Programação Postado em 2025-04-15 -

Como analisar as matrizes json em Go usando o pacote `json`?analisando as matrizes json em go com o pacote json Problem: como você pode analisar uma string json representando um array em Go usando o p...Programação Postado em 2025-04-15

Como analisar as matrizes json em Go usando o pacote `json`?analisando as matrizes json em go com o pacote json Problem: como você pode analisar uma string json representando um array em Go usando o p...Programação Postado em 2025-04-15 -

Como modificar efetivamente o atributo CSS do pseudo-elemento ": depois" usando jQuery?Entendendo as limitações dos pseudo-elementos no jQuery: acessar o ": depois" seletor no desenvolvimento da web, pseudo-elementos co...Programação Postado em 2025-04-15

Como modificar efetivamente o atributo CSS do pseudo-elemento ": depois" usando jQuery?Entendendo as limitações dos pseudo-elementos no jQuery: acessar o ": depois" seletor no desenvolvimento da web, pseudo-elementos co...Programação Postado em 2025-04-15 -

Como fazer upload de arquivos com parâmetros adicionais usando java.net.urlConnection e codificação multipartida/formulário?carregando arquivos com http requests para fazer upload de arquivos para um servidor http e também enviando parâmetros adicionais, java.net.ur...Programação Postado em 2025-04-15

Como fazer upload de arquivos com parâmetros adicionais usando java.net.urlConnection e codificação multipartida/formulário?carregando arquivos com http requests para fazer upload de arquivos para um servidor http e também enviando parâmetros adicionais, java.net.ur...Programação Postado em 2025-04-15 -

Por que o Microsoft Visual C ++ falha ao implementar corretamente a instanciação do modelo bifásico?O mistério do modelo de duas fases "quebrado" bifásia instanciação no Microsoft Visual C Declaração de Problema: STRAGLES Os usuár...Programação Postado em 2025-04-15

Por que o Microsoft Visual C ++ falha ao implementar corretamente a instanciação do modelo bifásico?O mistério do modelo de duas fases "quebrado" bifásia instanciação no Microsoft Visual C Declaração de Problema: STRAGLES Os usuár...Programação Postado em 2025-04-15 -

Como inserir corretamente Blobs (imagens) no MySQL usando PHP?Insira Blobs nos bancos de dados MySQL com PHP Ao tentar armazenar uma imagem no banco de dados A MySQL, você pode encontrar um problema. Est...Programação Postado em 2025-04-15

Como inserir corretamente Blobs (imagens) no MySQL usando PHP?Insira Blobs nos bancos de dados MySQL com PHP Ao tentar armazenar uma imagem no banco de dados A MySQL, você pode encontrar um problema. Est...Programação Postado em 2025-04-15 -

Como converter com eficiência fusos horários em PHP?Conversão eficiente do fuso horário em php No PHP, o manuseio dos fusos horários pode ser uma tarefa direta. Este guia fornecerá um método fácil...Programação Postado em 2025-04-15

Como converter com eficiência fusos horários em PHP?Conversão eficiente do fuso horário em php No PHP, o manuseio dos fusos horários pode ser uma tarefa direta. Este guia fornecerá um método fácil...Programação Postado em 2025-04-15 -

Como limitar o intervalo de rolagem de um elemento dentro de um elemento pai de tamanho dinâmico?implementando limites de altura CSS para elementos de rolagem vertical em uma interface interativa, o controle do comportamento de rolagem dos...Programação Postado em 2025-04-15

Como limitar o intervalo de rolagem de um elemento dentro de um elemento pai de tamanho dinâmico?implementando limites de altura CSS para elementos de rolagem vertical em uma interface interativa, o controle do comportamento de rolagem dos...Programação Postado em 2025-04-15 -

Como classificar uma variedade de objetos de acordo com atributos específicos no PHP?ordenando uma matriz de objetos com base em uma propriedade específica ao lidar com matrizes de objetos, classificá -los com base em campos es...Programação Postado em 2025-04-15

Como classificar uma variedade de objetos de acordo com atributos específicos no PHP?ordenando uma matriz de objetos com base em uma propriedade específica ao lidar com matrizes de objetos, classificá -los com base em campos es...Programação Postado em 2025-04-15

Estude chinês

- 1 Como se diz “andar” em chinês? 走路 Pronúncia chinesa, 走路 aprendizagem chinesa

- 2 Como se diz “pegar um avião” em chinês? 坐飞机 Pronúncia chinesa, 坐飞机 aprendizagem chinesa

- 3 Como se diz “pegar um trem” em chinês? 坐火车 Pronúncia chinesa, 坐火车 aprendizagem chinesa

- 4 Como se diz “pegar um ônibus” em chinês? 坐车 Pronúncia chinesa, 坐车 aprendizagem chinesa

- 5 Como se diz dirigir em chinês? 开车 Pronúncia chinesa, 开车 aprendizagem chinesa

- 6 Como se diz nadar em chinês? 游泳 Pronúncia chinesa, 游泳 aprendizagem chinesa

- 7 Como se diz andar de bicicleta em chinês? 骑自行车 Pronúncia chinesa, 骑自行车 aprendizagem chinesa

- 8 Como você diz olá em chinês? 你好Pronúncia chinesa, 你好Aprendizagem chinesa

- 9 Como você agradece em chinês? 谢谢Pronúncia chinesa, 谢谢Aprendizagem chinesa

- 10 How to say goodbye in Chinese? 再见Chinese pronunciation, 再见Chinese learning