해커들이 10년 넘게 잠겨 있던 소프트웨어 지갑에서 300만 달러 상당의 비트코인을 되찾았습니다.

암호화 지갑과 관련된 프로젝트로 널리 알려진 윤리적 해커이자 YouTube 사용자인 Joe Grand는 현재 가치가 300만 달러에 달하는 비트코인을 성공적으로 복구했습니다. 10년 넘게 잠겨 있던 소프트웨어 지갑. 이 놀라운 기술적 위업은 Joe와 해킹 헤비급이기도 한 그의 친구 Bruno가 수행한 진지한 리버스 엔지니어링과 버그 사냥의 결과였습니다.

전제

명칭의 비트코인 지갑은 RoboForm이라는 유명한 비밀번호 생성 소프트웨어에서 생성된 복잡한 20자 비밀번호를 사용하여 보호되었습니다. 소유자인 Michael은 이 소프트웨어를 사용하여 보안 비밀번호를 생성한 후 TrueCrypt 컨테이너에 저장했습니다. 운 좋게도 암호화된 파티션이 손상되어 아무런 의지 없이 Michael을 버리고 그의 자금에 접근할 수 없게 되었습니다.

비밀번호의 엄청나게 복잡하고 긴 특성을 고려할 때 기존의 무차별 대입 공격은 완전히 비현실적이었습니다. Joe의 관점에 따르면, 암호를 정확하게 '추측'할 수 있는 확률은 지구의 모든 바다에서 특정한 물 한 방울을 찾는 것만큼 어려울 것입니다. 이는 단순한 인간이 결코 달성할 수 없는 작업입니다. 그러나 욕망이 있는 곳에는 항상 수단이 있을 것이며 Joe는 곧 큰 진전을 이룰 것이라고 말합니다.

첫 번째 돌파구

동료 윤리적 해커인 Bruno와 Joe Grand의 합류 자주 협력하는 사람. 리버스 엔지니어링 소프트웨어에 대한 Bruno의 광범위한 경험은 곧 프로젝트 성공으로 이어지는 도움이 될 것입니다. 무차별 대입 공격의 극복할 수 없는 특성을 고려하여 두 사람은 RoboForm의 비밀번호 생성 기능 내 취약점을 찾기 시작했습니다. RoboForm의 변경 로그(소프트웨어의 변경 사항 및 버그 수정을 기록하는)를 자세히 살펴본 결과 이전 버전의 RoboForm에 심각한 결함이 있음을 발견했습니다. 즉, 비밀번호의 '무작위' 생성이 전혀 무작위가 아니었습니다. 따라서 본질적으로 소프트웨어가 암호를 생성하는 데 사용한 상황 변수를 다시 생성하면 이론적으로 정확한 암호를 다시 생성하는 것이 가능합니다.

Ghidra를 구출합니다.

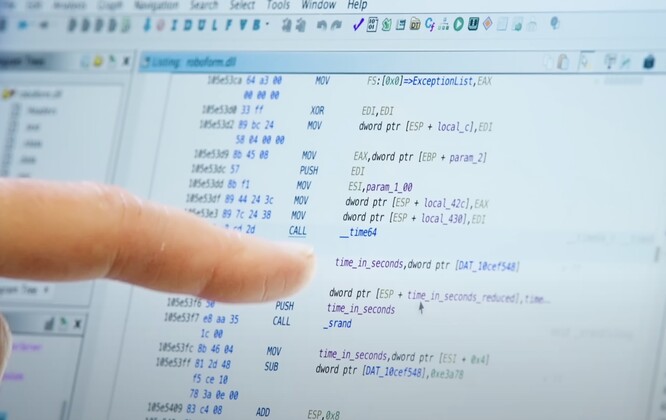

이 다음 부분에서는 Ghidra와 치트 엔진이 실제로 무엇을 하는지 아는 것이 중요합니다. 둘 다 소프트웨어를 분석하고 리버스 엔지니어링하거나 '디컴파일'하는 데 널리 사용되는 강력한 도구입니다. NSA가 개발한 Ghidra는 소프트웨어 역컴파일을 허용하여 엔지니어가 특정 프로그램의 기본 코드를 조사할 수 있도록 하여 악용을 생성하는 데 사용할 수 있는 취약점과 결함을 찾는 데 도움을 줍니다. 반면, 치트 엔진(Cheat Engine)은 프로그램이 실행되는 동안 사용자가 프로그램의 메모리를 스캔하고 수정할 수 있게 해주는 메모리 스캔 도구로, 실시간으로 동작 수정이 가능합니다.

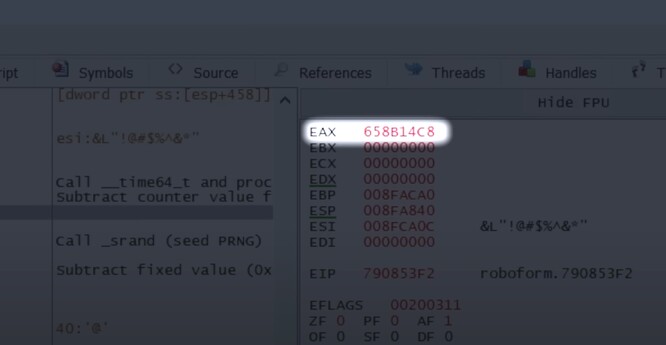

앞서 언급한 도구를 사용하여 팀은 불가능한 일을 해낼 수 있었습니다. 그들은 RoboForm의 내부 작동 방식을 조사하여 실제 비밀번호 생성을 담당하는 매우 구체적인 코드 세그먼트를 찾았습니다. 추가 조사를 통해 그들은 이 함수가 실제로 시스템 시간을 암호를 생성하기 위한 일종의 시드 값으로 사용했다는 사실을 발견했습니다. 이는 비밀번호 생성 소프트웨어에서 기대하는 것과 정반대입니다. 왜냐하면 시스템 시간을 변경하는 것만으로 결과 비밀번호를 쉽게 다시 만들 수 있기 때문입니다. 그러나 마이클에게는 본질적으로 결점이었던 것이 곧 그의 안전망으로 드러날 것입니다.

'시간' 해킹

Joe와 Bruno로 구성된 팀은 새로 발견한 내용을 활용하여 Michael이 비밀번호를 생성했다고 주장한 시점(50일)으로 시스템 시간을 롤백하는 방법을 개발했습니다. 기간. 그들은 정확한 과거 순간에 생성된 비밀번호를 찾기 위해 시간 시드 값을 조정하여 해당 날짜 범위의 모든 잠재적 비밀번호를 다시 만들었습니다. 이를 통해 잠재적으로 올바른 비밀번호 목록이 기하급수적으로 줄어들어 무차별 대입 공격이 이전보다 훨씬 더 효과적이게 되었습니다.

하지만 힘든 일은 여기서 끝나지 않았습니다. 팀은 소프트웨어 충돌 및 디버깅 세션 소모와 관련된 몇 가지 장애물에 더 직면했지만 끈기는 마침내 성과를 거두었습니다. 이제 특수 문자를 제외한 Michael이 처음에 제공한 매개변수를 약간 수정한 후 팀은 결국 정확히 일치하는 항목을 발견했습니다. 금메달을 획득한 브루노는 '성공'이라는 단 하나의 문자 메시지를 통해 조에게 자신의 승리를 알렸습니다.

현재 가치가 300만 달러가 넘는 43 BTC의 성공적인 복구는 소유자에게 상당한 재정적 구제일 뿐만 아니라 해커 듀오의 부인할 수 없는 전문성과 인내를 강조합니다. 그러나 RoboForm은 그 이후로 취약점을 해결했으며, 이로 인해 최신 암호를 해독하기가 훨씬 더 지루해지고 심지어 불가능해질 수도 있습니다. 따라서 강력한 비밀번호를 만드는 것뿐만 아니라 비밀번호를 안전하게 관리하는 것도 필요합니다.

면책 조항: 여기에 보고된 정보는 개인 투자 결정의 기초로 사용되어서는 안 됩니다. Notebookcheck는 암호화폐, NFT 또는 기타 거래, 투자 또는 금융 조언을 제공하지 않습니다.

-

INZONE M9 II: 소니, 4K 해상도와 750니트 피크 밝기를 갖춘 새로운 'PS5에 딱 맞는' 게이밍 모니터 출시INZONE M9 II는 이제 2년이 조금 넘은 INZONE M9의 직접적인 후속 제품으로 출시됩니다. 덧붙여서 오늘 Sony는 INZONE M10S를 선보였는데 이에 대해서는 별도로 다루었습니다. INZONE M9 II의 경우 Sony는 기본적으로 4K로 출력되는 2...기술 주변기기 2024년 12월 21일에 게시됨

INZONE M9 II: 소니, 4K 해상도와 750니트 피크 밝기를 갖춘 새로운 'PS5에 딱 맞는' 게이밍 모니터 출시INZONE M9 II는 이제 2년이 조금 넘은 INZONE M9의 직접적인 후속 제품으로 출시됩니다. 덧붙여서 오늘 Sony는 INZONE M10S를 선보였는데 이에 대해서는 별도로 다루었습니다. INZONE M9 II의 경우 Sony는 기본적으로 4K로 출력되는 2...기술 주변기기 2024년 12월 21일에 게시됨 -

Acer는 Intel Lunar Lake 노트북 발표 날짜를 확인했습니다.지난달 Intel은 새로운 Core Ultra 200 시리즈 칩을 9월 3일 출시할 것이라고 확인했습니다. Acer는 이제 9월 4일에 Next@Acer 이벤트를 개최할 것이라고 발표했는데, 이는 이 회사가 Lunar Lake 노트북을 가장 먼저 소개할 회사 중 하나가...기술 주변기기 2024년 12월 21일에 게시됨

Acer는 Intel Lunar Lake 노트북 발표 날짜를 확인했습니다.지난달 Intel은 새로운 Core Ultra 200 시리즈 칩을 9월 3일 출시할 것이라고 확인했습니다. Acer는 이제 9월 4일에 Next@Acer 이벤트를 개최할 것이라고 발표했는데, 이는 이 회사가 Lunar Lake 노트북을 가장 먼저 소개할 회사 중 하나가...기술 주변기기 2024년 12월 21일에 게시됨 -

AMD Ryzen 7 9800X3D는 10월 출시될 예정입니다. Ryzen 9 9950X3D 및 Ryzen 9 9900X3D가 내년에 출시됩니다지난해 AMD는 Ryzen 7 7800X3D보다 먼저 Ryzen 9 7950X3D와 Ryzen 9 7900X3D를 출시했는데, 이 제품은 몇 주 후에 출시되었습니다. 그 이후로 Ryzen 5 5600X3D, Ryzen 7 5700X3D 및 Ryzen 5 7600X3D와...기술 주변기기 2024년 12월 10일에 게시됨

AMD Ryzen 7 9800X3D는 10월 출시될 예정입니다. Ryzen 9 9950X3D 및 Ryzen 9 9900X3D가 내년에 출시됩니다지난해 AMD는 Ryzen 7 7800X3D보다 먼저 Ryzen 9 7950X3D와 Ryzen 9 7900X3D를 출시했는데, 이 제품은 몇 주 후에 출시되었습니다. 그 이후로 Ryzen 5 5600X3D, Ryzen 7 5700X3D 및 Ryzen 5 7600X3D와...기술 주변기기 2024년 12월 10일에 게시됨 -

Steam은 매우 인기 있는 인디 게임을 제공하고 있지만 오늘만 가능합니다.Press Any Button은 1인 개발자 Eugene Zubko가 개발하고 2021년에 출시한 인디 아케이드 게임입니다. 이야기는 인공지능 A-Eye를 중심으로 전개됩니다. 실제로 과학적 데이터 처리를 위해 개발되었습니다. AI는 지루해지면서 게임 디자인 경험이 부...기술 주변기기 2024년 11월 26일에 게시됨

Steam은 매우 인기 있는 인디 게임을 제공하고 있지만 오늘만 가능합니다.Press Any Button은 1인 개발자 Eugene Zubko가 개발하고 2021년에 출시한 인디 아케이드 게임입니다. 이야기는 인공지능 A-Eye를 중심으로 전개됩니다. 실제로 과학적 데이터 처리를 위해 개발되었습니다. AI는 지루해지면서 게임 디자인 경험이 부...기술 주변기기 2024년 11월 26일에 게시됨 -

Ubisoft가 Tokyo Game Show 2024에서 물러나면서 Assassin's Creed Shadows 미리보기가 취소된 것으로 알려졌습니다.오늘 오전, 유비소프트는 '여러 가지 상황'으로 인해 도쿄 게임쇼 온라인 출연을 취소했습니다. 이 발표는 유비소프트 재팬의 공식 트윗/포스트를 통해 확인되었습니다. 짧은 공지에 대해 유감스럽게 생각하며 팬들을 위한 안심의 말을 전했으며, 특히 이벤트 취소...기술 주변기기 2024년 11월 25일에 게시됨

Ubisoft가 Tokyo Game Show 2024에서 물러나면서 Assassin's Creed Shadows 미리보기가 취소된 것으로 알려졌습니다.오늘 오전, 유비소프트는 '여러 가지 상황'으로 인해 도쿄 게임쇼 온라인 출연을 취소했습니다. 이 발표는 유비소프트 재팬의 공식 트윗/포스트를 통해 확인되었습니다. 짧은 공지에 대해 유감스럽게 생각하며 팬들을 위한 안심의 말을 전했으며, 특히 이벤트 취소...기술 주변기기 2024년 11월 25일에 게시됨 -

7년 된 소니 게임 가격이 갑자기 두 배로 뛰었다PlayStation 5 Pro는 기본 가격 700달러로 출시되며, 드라이브와 스탠드를 포함한 전체 패키지 가격은 최대 850달러에 이릅니다. 소니는 이 콘솔이 "게이머를 위한 완벽한 패키지"라고 주장하지만, 많은 팬들은 가격이 과도하다고 생각합니다....기술 주변기기 2024년 11월 22일에 게시됨

7년 된 소니 게임 가격이 갑자기 두 배로 뛰었다PlayStation 5 Pro는 기본 가격 700달러로 출시되며, 드라이브와 스탠드를 포함한 전체 패키지 가격은 최대 850달러에 이릅니다. 소니는 이 콘솔이 "게이머를 위한 완벽한 패키지"라고 주장하지만, 많은 팬들은 가격이 과도하다고 생각합니다....기술 주변기기 2024년 11월 22일에 게시됨 -

거래 | RTX 4080, Core i9 및 32GB DDR5를 탑재한 Beastly MSI Raider GE78 HX 게이밍 노트북이 판매됩니다주로 게임용 노트북을 데스크탑 대체품으로 사용하는 게이머의 경우 MSI Raider GE78 HX와 같은 대형 노트북이 최선의 선택일 수 있습니다. 왜냐하면 일반적으로 대형 17인치 섀시가 더 많은 것을 제공하기 때문입니다. RTX 4080과 같은 고급 전용 그래픽 카...기술 주변기기 2024년 11월 20일에 게시됨

거래 | RTX 4080, Core i9 및 32GB DDR5를 탑재한 Beastly MSI Raider GE78 HX 게이밍 노트북이 판매됩니다주로 게임용 노트북을 데스크탑 대체품으로 사용하는 게이머의 경우 MSI Raider GE78 HX와 같은 대형 노트북이 최선의 선택일 수 있습니다. 왜냐하면 일반적으로 대형 17인치 섀시가 더 많은 것을 제공하기 때문입니다. RTX 4080과 같은 고급 전용 그래픽 카...기술 주변기기 2024년 11월 20일에 게시됨 -

Teenage Engineering은 세계 최초의 중세 'instrumentalis electronicum'으로 기발한 EP-1320 Medieval을 공개합니다.Teenage Engineering이 매우 다른 드러머의 비트에 맞춰 행진하는 회사라는 사실은 비밀이 아닙니다. 사실 이것이 많은 팬들의 관심을 끌고 있습니다. 그 팬들은 아마 그 비트가 르네상스 박람회에서 들을 수 있을 것이라고는 예상하지 못했을 것입니다. 이 작가가...기술 주변기기 2024년 11월 19일에 게시됨

Teenage Engineering은 세계 최초의 중세 'instrumentalis electronicum'으로 기발한 EP-1320 Medieval을 공개합니다.Teenage Engineering이 매우 다른 드러머의 비트에 맞춰 행진하는 회사라는 사실은 비밀이 아닙니다. 사실 이것이 많은 팬들의 관심을 끌고 있습니다. 그 팬들은 아마 그 비트가 르네상스 박람회에서 들을 수 있을 것이라고는 예상하지 못했을 것입니다. 이 작가가...기술 주변기기 2024년 11월 19일에 게시됨 -

Google 포토에 AI 기반 사전 설정과 새로운 편집 도구 제공Google 포토에 있는 동영상 편집 기능에 AI 지원 기능이 추가되었습니다. 이러한 변경으로 Android와 Android 모두에서 포토 앱을 사용하는 사용자의 사용자 환경이 개선될 것입니다. iOS. 그러나 변경 사항이 적용되는 데 시간이 걸릴 수 있으므로 현재 해...기술 주변기기 2024년 11월 19일에 게시됨

Google 포토에 AI 기반 사전 설정과 새로운 편집 도구 제공Google 포토에 있는 동영상 편집 기능에 AI 지원 기능이 추가되었습니다. 이러한 변경으로 Android와 Android 모두에서 포토 앱을 사용하는 사용자의 사용자 환경이 개선될 것입니다. iOS. 그러나 변경 사항이 적용되는 데 시간이 걸릴 수 있으므로 현재 해...기술 주변기기 2024년 11월 19일에 게시됨 -

Tecno Pop 9 5G 안구는 iPhone 16과 같은 외관과 예산 사양으로 출시됩니다.Tecno는 후속 제품인 새로운 Phone16 및 16 Plus에서 표면적으로 영감을 받은 돌출된 카메라 혹을 위해 Pop 8의 기하학적 모양을 버릴 것이라고 확인했습니다. 최신 휴대폰은 Apple의 공간 비디오를 지원하지 않을 것 같습니다. 하지만 눈알을 주제로 한 ...기술 주변기기 2024년 11월 19일에 게시됨

Tecno Pop 9 5G 안구는 iPhone 16과 같은 외관과 예산 사양으로 출시됩니다.Tecno는 후속 제품인 새로운 Phone16 및 16 Plus에서 표면적으로 영감을 받은 돌출된 카메라 혹을 위해 Pop 8의 기하학적 모양을 버릴 것이라고 확인했습니다. 최신 휴대폰은 Apple의 공간 비디오를 지원하지 않을 것 같습니다. 하지만 눈알을 주제로 한 ...기술 주변기기 2024년 11월 19일에 게시됨 -

Anker, Apple 제품용 새로운 Flow 소프트 터치 케이블 출시Anker Flow USB-A-Lightning 케이블(3피트, 실리콘)이 미국 Amazon에 도착했습니다. 이 액세서리는 올해 초 소문이 돌았고 브랜드의 USB-A에서 USB-C 및 USB-C에서 Lightning Upcycled Braided 케이블 직후에 출시되었...기술 주변기기 2024년 11월 19일에 게시됨

Anker, Apple 제품용 새로운 Flow 소프트 터치 케이블 출시Anker Flow USB-A-Lightning 케이블(3피트, 실리콘)이 미국 Amazon에 도착했습니다. 이 액세서리는 올해 초 소문이 돌았고 브랜드의 USB-A에서 USB-C 및 USB-C에서 Lightning Upcycled Braided 케이블 직후에 출시되었...기술 주변기기 2024년 11월 19일에 게시됨 -

4K 패널과 90W USB C 포트로 새로워진 Xiaomi Redmi A27U 모니터Xiaomi는 최근 다양한 모니터를 출시했으며 그 중 일부는 전 세계적으로 판매되고 있습니다. 참고로 이 회사는 이달 초 미니 LED 게이밍 모니터(아마존 기준 329.99달러)를 북미 시장에 출시했다. 하지만 이제 Redmi A27U로 돌아왔고, 오늘은 다음 장치 출...기술 주변기기 2024년 11월 19일에 게시됨

4K 패널과 90W USB C 포트로 새로워진 Xiaomi Redmi A27U 모니터Xiaomi는 최근 다양한 모니터를 출시했으며 그 중 일부는 전 세계적으로 판매되고 있습니다. 참고로 이 회사는 이달 초 미니 LED 게이밍 모니터(아마존 기준 329.99달러)를 북미 시장에 출시했다. 하지만 이제 Redmi A27U로 돌아왔고, 오늘은 다음 장치 출...기술 주변기기 2024년 11월 19일에 게시됨 -

화웨이의 경쟁사인 테슬라 모델Y 주니퍼가 손실을 입고 매각될 예정이다.모델 Y 주니퍼 리프레시 출시가 가까워짐에 따라 전기 자동차 제조업체들은 Tesla의 가장 인기 있는 차량의 페이스리프트를 앞두고 직접적인 경쟁자를 출시하기 위해 경쟁하고 있습니다. 지난 몇 주 동안 Model Y 카테고리에는 Tesla보다 더 나은 사양을 제공하면서도...기술 주변기기 2024년 11월 18일에 게시됨

화웨이의 경쟁사인 테슬라 모델Y 주니퍼가 손실을 입고 매각될 예정이다.모델 Y 주니퍼 리프레시 출시가 가까워짐에 따라 전기 자동차 제조업체들은 Tesla의 가장 인기 있는 차량의 페이스리프트를 앞두고 직접적인 경쟁자를 출시하기 위해 경쟁하고 있습니다. 지난 몇 주 동안 Model Y 카테고리에는 Tesla보다 더 나은 사양을 제공하면서도...기술 주변기기 2024년 11월 18일에 게시됨 -

Tesla Model Y, Model 3 배터리 팩 허점은 IRA 세금 인센티브 규정을 우회하여 미국 가격을 낮게 유지합니다.최근 Tesla Model 3 LR AWD가 배터리 공급 스위치로 보이는 덕분에 미국 세금 인센티브 전체 7,500달러를 되찾아 공식적으로 Model Y와 일치하게 되었다는 뉴스가 나왔습니다. Sawyer Merritt가 Autoevolution을 통해 X에 대한 최근...기술 주변기기 2024년 11월 16일에 게시됨

Tesla Model Y, Model 3 배터리 팩 허점은 IRA 세금 인센티브 규정을 우회하여 미국 가격을 낮게 유지합니다.최근 Tesla Model 3 LR AWD가 배터리 공급 스위치로 보이는 덕분에 미국 세금 인센티브 전체 7,500달러를 되찾아 공식적으로 Model Y와 일치하게 되었다는 뉴스가 나왔습니다. Sawyer Merritt가 Autoevolution을 통해 X에 대한 최근...기술 주변기기 2024년 11월 16일에 게시됨 -

새로운 사용자 정의 채팅 목록으로 WhatsApp 대화를 더 빠르게 찾으세요WhatsApp에서는 사용자 정의 채팅 목록이 전 세계적으로 출시되어 대화를 더 쉽게 정리할 수 있습니다. 이 새로운 기능은 올해 초 도입된 채팅 필터를 확장하여 메시지를 관리하는 보다 개인화된 방법을 제공합니다.사용자 정의 목록을 만들려면 채팅 탭 상단의 필터 표시줄...기술 주변기기 2024년 11월 16일에 게시됨

새로운 사용자 정의 채팅 목록으로 WhatsApp 대화를 더 빠르게 찾으세요WhatsApp에서는 사용자 정의 채팅 목록이 전 세계적으로 출시되어 대화를 더 쉽게 정리할 수 있습니다. 이 새로운 기능은 올해 초 도입된 채팅 필터를 확장하여 메시지를 관리하는 보다 개인화된 방법을 제공합니다.사용자 정의 목록을 만들려면 채팅 탭 상단의 필터 표시줄...기술 주변기기 2024년 11월 16일에 게시됨

중국어 공부

- 1 "걷다"를 중국어로 어떻게 말하나요? 走路 중국어 발음, 走路 중국어 학습

- 2 "비행기를 타다"를 중국어로 어떻게 말하나요? 坐飞机 중국어 발음, 坐飞机 중국어 학습

- 3 "기차를 타다"를 중국어로 어떻게 말하나요? 坐火车 중국어 발음, 坐火车 중국어 학습

- 4 "버스를 타다"를 중국어로 어떻게 말하나요? 坐车 중국어 발음, 坐车 중국어 학습

- 5 운전을 중국어로 어떻게 말하나요? 开车 중국어 발음, 开车 중국어 학습

- 6 수영을 중국어로 뭐라고 하나요? 游泳 중국어 발음, 游泳 중국어 학습

- 7 자전거를 타다 중국어로 뭐라고 하나요? 骑自行车 중국어 발음, 骑自行车 중국어 학습

- 8 중국어로 안녕하세요를 어떻게 말해요? 你好중국어 발음, 你好중국어 학습

- 9 감사합니다를 중국어로 어떻게 말하나요? 谢谢중국어 발음, 谢谢중국어 학습

- 10 How to say goodbye in Chinese? 再见Chinese pronunciation, 再见Chinese learning