आपके जावा और कोटलिन कोड का विश्लेषण करने के चार आसान तरीके

आजकल, आपके एप्लिकेशन की सुरक्षा उतनी ही महत्वपूर्ण है जितनी उनके द्वारा प्रदान की जाने वाली कार्यक्षमता। इसलिए, सुरक्षा कमजोरियों के लिए अपने कोड का विश्लेषण करना आपके एप्लिकेशन की अखंडता को बनाए रखने और आपके उपयोगकर्ताओं के डेटा की सुरक्षा का एक महत्वपूर्ण हिस्सा है। डेवलपर्स के रूप में, हम इस लड़ाई में अग्रिम पंक्ति में हैं। यह सुनिश्चित करना हमारी ज़िम्मेदारी है कि हम जो कोड लिखते हैं वह न केवल कार्यात्मक और कुशल है बल्कि सुरक्षित भी है।

स्टेटिक एप्लिकेशन सुरक्षा परीक्षण (एसएएसटी) एप्लिकेशन कोड में सुरक्षा कमजोरियों का पता लगाने की एक विधि है। यह किसी एप्लिकेशन के स्रोत कोड या बाइटकोड का विश्लेषण करके, सुरक्षा खामियों और अन्य मुद्दों की तलाश करके काम करता है जो सुरक्षा उल्लंघनों का कारण बन सकते हैं। स्निक कोड इस प्रकार के विश्लेषण के लिए एक बेहतरीन उपकरण है, जो डेवलपर्स को संभावित कमजोरियों को जल्दी और आसानी से पहचानने और समस्या बनने से पहले उन्हें ठीक करने की अनुमति देता है।

अपने विकास जीवनचक्र में Snyk Code जैसे SAST टूल की उपेक्षा करने से महत्वपूर्ण परिणाम हो सकते हैं। सुरक्षा मुद्दों के समाधान के लिए विकास चक्र के बाद के चरणों तक इंतजार करना महंगा और समय लेने वाला हो सकता है। इससे भी महत्वपूर्ण बात यह है कि इससे कमजोरियाँ छूट सकती हैं और अंतिम उत्पाद में अपना रास्ता बना सकती हैं। सुरक्षा के प्रति सक्रिय दृष्टिकोण अपनाकर और एसएएसटी को अपनी नियमित विकास प्रक्रिया का हिस्सा बनाकर, आप समय और पैसा बचा सकते हैं और संभावित रूप से हानिकारक सुरक्षा उल्लंघन से बच सकते हैं।

जावा परियोजनाओं के लिए Snyk कोड का उपयोग

Snyk डेवलपर्स पर केंद्रित विभिन्न प्रकार के सुरक्षा उपकरण हैं जो आपके स्रोत कोड, ओपन सोर्स पैकेज, कंटेनर छवियों और आपके क्लाउड इंफ्रास्ट्रक्चर में गलत कॉन्फ़िगरेशन में कमजोरियों को ढूंढने और ठीक करने में आपकी सहायता करते हैं। Snyk की सबसे शक्तिशाली विशेषताओं में से एक Snyk Code है, यह सुविधा विशेष रूप से सुरक्षा कमजोरियों के लिए आपके कोड का विश्लेषण करने के लिए डिज़ाइन की गई है। Snyk Code जावा और कोटलिन सहित विभिन्न प्रोग्रामिंग भाषाओं का समर्थन करता है, जो इसे JVM परियोजनाओं के लिए एक आदर्श विकल्प बनाता है।

Snyk Code आपके कोड में संभावित सुरक्षा कमजोरियों का पता लगाने के लिए एक मशीन लर्निंग-संचालित SAST टूल है। यह इंजेक्शन की खामियों से लेकर असुरक्षित डिसेरिएलाइज़ेशन तक विभिन्न मुद्दों की पहचान कर सकता है। क्या हो रहा है इसे बेहतर ढंग से समझने के लिए यह आपके सिस्टम में असुरक्षित कोड के प्रवाह को दिखाता है। यहां तक कि यह आपके एप्लिकेशन सुरक्षा को प्रभावी ढंग से मजबूत करते हुए, इन समस्याओं को ठीक करने में आपकी सहायता के लिए विस्तृत उपचारात्मक सलाह भी प्रदान करता है।

अतिरिक्त लाभ यह है कि आप काम करने के एक तरीके से बंधे नहीं हैं। Snyk आपको कई अलग-अलग रूपों में यह क्षमता प्रदान करता है, ताकि आप वह विकल्प चुन सकें जो आपके काम करने के तरीके के लिए सबसे उपयुक्त हो।

विकल्प 1: Snyk CLI का उपयोग करके स्रोत कोड स्कैनिंग

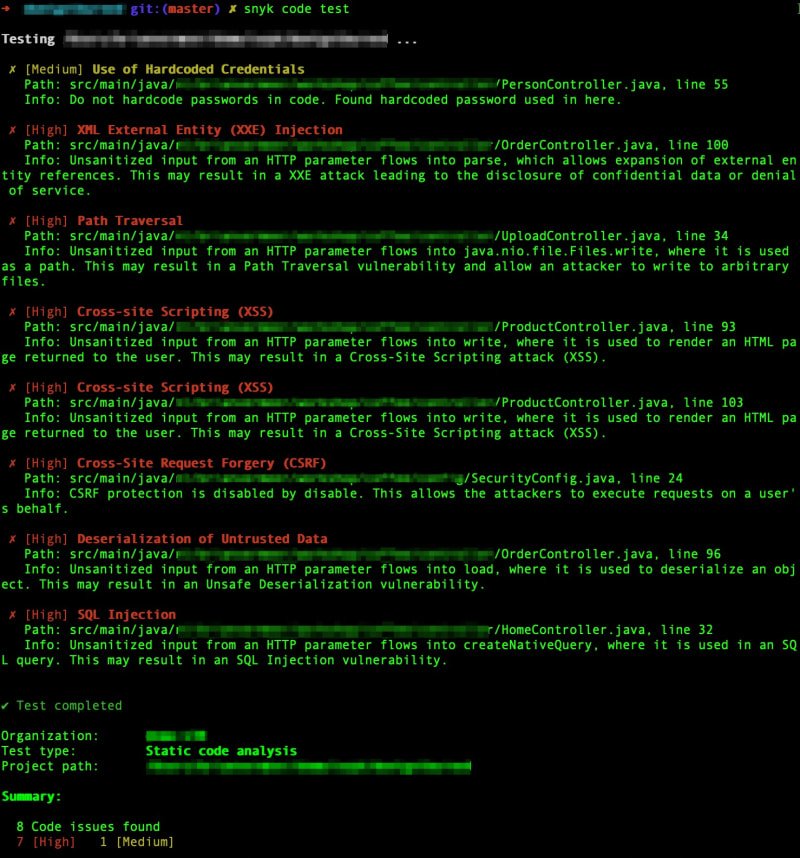

इस अनुभाग में, हम चर्चा करेंगे कि स्निक कमांड लाइन इंटरफ़ेस (सीएलआई) का उपयोग करके सुरक्षा कमजोरियों के लिए आपके जावा स्रोत कोड का विश्लेषण कैसे करें। Snyk CLI के साथ, आप Snyk की शक्तिशाली सुरक्षा विश्लेषण क्षमताओं को अपने विकास वर्कफ़्लो में आसानी से एकीकृत कर सकते हैं, जिससे विकास प्रक्रिया में शुरुआती कमजोरियों को पहचानना और उनका समाधान करना आसान हो जाता है।

Snyk CLI, Snyk प्लेटफ़ॉर्म के लिए एक कमांड लाइन इंटरफ़ेस है। Snyk CLI का उपयोग करके, आप Snyk के सुरक्षा विश्लेषण को सीधे अपनी स्थानीय विकास प्रक्रिया, CI/CD पाइपलाइनों और अन्य स्वचालन वर्कफ़्लो में शामिल कर सकते हैं।

Snyk CLI के साथ स्टेटिक एप्लिकेशन सुरक्षा परीक्षण (SAST) करने के लिए, आपको CLI इंस्टॉल करना होगा और इसे अपने Snyk खाते से प्रमाणित करना होगा। यहां बताया गया है कि आप यह कैसे कर सकते हैं:

# Install the Snyk CLI using NPM npm install -g snyk # Authenticate the CLI with your Snyk account snyk auth

एक बार स्थापित और प्रमाणित होने के बाद, आप अपने जावा स्रोत कोड का विश्लेषण करने के लिए snyk कोड परीक्षण कमांड का उपयोग कर सकते हैं:

# Navigate to your project directory cd /path/to/your/java/project # Scan your source code with Snyk Code snyk code test

यह कमांड कमजोरियों के लिए आपके स्रोत कोड का विश्लेषण करेगा और मिलने वाली किसी भी समस्या की विस्तृत रिपोर्ट प्रदान करेगा।

Snyk CLI बहुमुखी है और इसे आपकी आवश्यकताओं के आधार पर कई तरीकों से उपयोग किया जा सकता है। उदाहरण के लिए, यदि आप हर बार परिवर्तन करते समय अपना कोड स्कैन करना चाहते हैं, तो आप सीएलआई कमांड को अपने प्री-कमिट हुक में एकीकृत कर सकते हैं। वैकल्पिक रूप से, आप अपने सतत एकीकरण/निरंतर परिनियोजन (सीआई/सीडी) पाइपलाइनों में सीएलआई कमांड को शामिल कर सकते हैं ताकि यह सुनिश्चित किया जा सके कि आपके कोड को तैनात करने से पहले कमजोरियों के लिए विश्लेषण किया गया है।

याद रखें, जितनी जल्दी आप सुरक्षा कमजोरियों को ढूंढेंगे और उन्हें ठीक करेंगे, आपका एप्लिकेशन उतना ही सुरक्षित होगा। तो कोड डालने से पहले ही अपनी स्थानीय मशीन पर शुरुआत क्यों न करें? आपको बस एक (निःशुल्क) Snyk खाता बनाना है और Snyk CLI इंस्टॉल करना है

क्या आपके पास अभी तक कोई Snyk खाता नहीं है? आज ही Snyk के लिए साइन अप करें और अपना कोड सुरक्षित करना शुरू करें।

विकल्प 2: आईडीई एकीकरण के माध्यम से स्निक कोड का उपयोग करना

एक डेवलपर के रूप में, आपका एकीकृत विकास पर्यावरण (आईडीई) आपका प्राथमिक कार्यक्षेत्र है, और सुरक्षा को आपके आईडीई में निर्बाध रूप से एकीकृत करने से आपका समय बच सकता है और आपके कोड को कमजोरियों से बचाया जा सकता है। Snyk IntelliJ और विज़ुअल स्टूडियो कोड के लिए IDE एकीकरण प्रदान करता है, जिससे आप सीधे अपने IDE से सुरक्षा कमजोरियों के लिए अपने जावा कोड का विश्लेषण कर सकते हैं।

Snyk IntelliJ प्लगइन

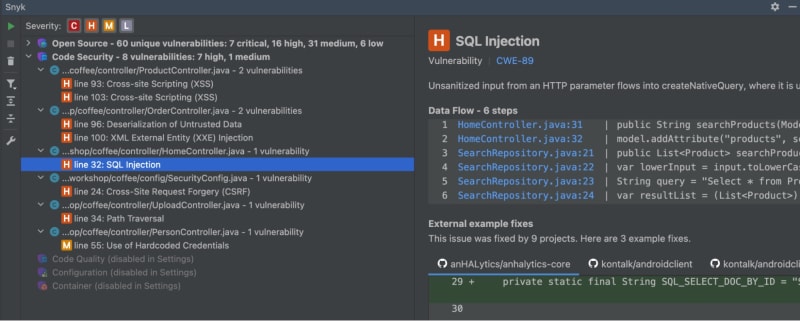

Snyk IntelliJ प्लगइन एक शक्तिशाली उपकरण है जो आपके जावा कोड की सुरक्षा पर वास्तविक समय पर प्रतिक्रिया प्रदान करता है। एक बार जब आप प्लगइन इंस्टॉल कर लेते हैं, तो आप उस पर राइट-क्लिक करके और Snyk, फिर स्कैन प्रोजेक्ट का चयन करके अपने प्रोजेक्ट को स्कैन कर सकते हैं। फिर प्लगइन आपके कोड का विश्लेषण करेगा और संभावित कमजोरियों, उनकी गंभीरता और यहां तक कि उन्हें ठीक करने के सुझावों की एक सूची प्रदान करेगा।

उपरोक्त उदाहरण में, Snyk IntelliJ प्लगइन यह पता लगाएगा कि SQL क्वेरी SQL इंजेक्शन हमलों के लिए अतिसंवेदनशील है।

Snyk VS कोड प्लगइन

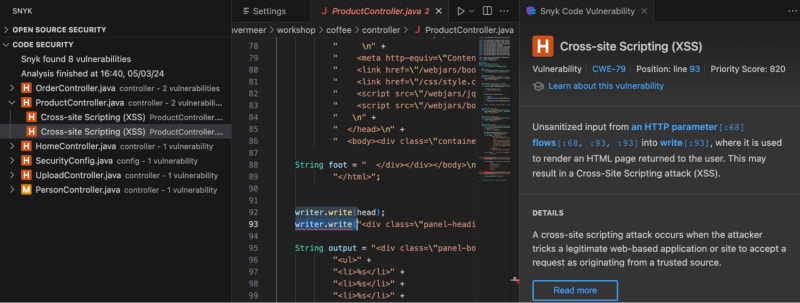

Snyk VS Code प्लगइन सुरक्षा कमजोरियों के लिए जावा कोड का विश्लेषण करने के लिए एक और उत्कृष्ट उपकरण है। इसका उपयोग करने के लिए, आपको VS कोड मार्केटप्लेस से Snyk एक्सटेंशन इंस्टॉल करना होगा। एक बार इंस्टॉल हो जाने पर, आप एक्सप्लोरर दृश्य में अपने प्रोजेक्ट पर राइट-क्लिक कर सकते हैं और Snyk के साथ स्कैन करें का चयन कर सकते हैं। इसके बाद प्लगइन किसी भी मान्यता प्राप्त सुरक्षा कमजोरियों के लिए आपके जावा और कोटलिन कोड का विस्तृत विश्लेषण करेगा, जो आपको मुद्दों की एक सूची और सुझाए गए सुधारात्मक कदम प्रदान करेगा।

उपरोक्त उदाहरण में, Snyk VS Code प्लगइन यह पता लगाएगा कि HTML आउटपुट क्रॉस-साइट स्क्रिप्टिंग (XSS) हमलों के प्रति संवेदनशील है।

Snyk को अपनी IDE में एकीकृत करके, आप शुरू से ही अपने जावा कोड की सुरक्षा सुनिश्चित कर सकते हैं। सुरक्षा पर विचार करने के लिए तैनाती तक प्रतीक्षा न करें।

विकल्प 3: अपने Git रिपॉजिटरी को Snyk से कनेक्ट करें और कोड स्कैनिंग सक्षम करें

अपने Git रिपॉजिटरी को Snyk से कनेक्ट करना जावा कोड और एप्लिकेशन सुरक्षा को बढ़ाने की आपकी यात्रा में एक बुनियादी कदम है। शुक्र है, Snyk GitHub, GitLab, Azure Repo और BitBucket सहित लोकप्रिय स्रोत नियंत्रण रिपॉजिटरी के साथ सहजता से एकीकृत होता है। यह एकीकरण आपके जावा कोड को कमजोरियों के लिए लगातार स्कैन करने की अनुमति देता है, जिससे आपके एप्लिकेशन की सुरक्षा बढ़ जाती है।

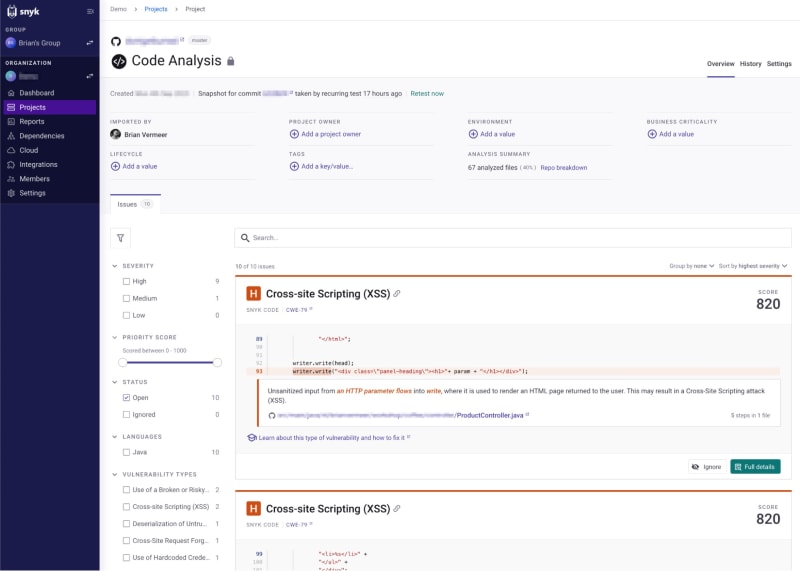

उदाहरण के तौर पर उपरोक्त जावा कोड स्निपेट के साथ, एक बार जब आपका Git रिपॉजिटरी Snyk से लिंक हो जाता है, तो Snyk कोड स्वचालित रूप से स्टेटिक एप्लिकेशन सिक्योरिटी टेस्टिंग (SAST) का उपयोग करके कोड का विश्लेषण करेगा। यह विश्लेषण SQL इंजेक्शन, क्रॉस-साइट स्क्रिप्टिंग (XSS), और असुरक्षित डिसेरिएलाइज़ेशन जैसी सुरक्षा कमजोरियों का पता लगाता है, और उन्हें Snyk यूजर इंटरफ़ेस (UI) में प्रदर्शित करता है।

Snyk का एक अनूठा विक्रय बिंदु यह है कि यह न केवल कमजोरियों की पहचान करता है बल्कि उपचार संबंधी सलाह भी प्रदान करता है। स्निक के यूआई के माध्यम से, आप पहचानी गई कमजोरियों का विवरण देख सकते हैं, उनके संभावित प्रभाव को समझ सकते हैं और उन्हें ठीक करने के बारे में सलाह ले सकते हैं। यह सुविधा Snyk को अन्य सुरक्षा उपकरणों से अलग करती है और इसे उन डेवलपर्स के लिए एक मूल्यवान संसाधन बनाती है जो अपने एप्लिकेशन की सुरक्षा बढ़ाने के इच्छुक हैं।

उन कोड परिवर्तनों के लिए पुल अनुरोधों की जाँच करना जो असुरक्षित हैं

Snyk की एक और बड़ी विशेषता कोड परिवर्तनों के लिए पुल अनुरोधों की जांच करने की इसकी क्षमता है जो कमजोरियां पैदा कर सकती हैं। ऐसा करने से, आप संभावित सुरक्षा समस्याओं को मुख्य कोडबेस में विलय होने से पहले पकड़ सकते हैं। यह निवारक दृष्टिकोण आपके जावा एप्लिकेशन की अखंडता और सुरक्षा को बनाए रखने में महत्वपूर्ण है।

विकल्प 4: अपनी सीआई पाइपलाइन के साथ एकीकृत करें और स्निक कोड का लाभ उठाएं

Snyk Code को अपनी CI/CD पाइपलाइन में एकीकृत करना कोड सुरक्षा विश्लेषण को स्वचालित करने और यह सुनिश्चित करने का एक उत्कृष्ट तरीका है कि आपका Java कोड कमजोरियों से मुक्त है। स्निक कोड की क्षमताओं का लाभ उठाकर, आप अपने कोड में सुरक्षा समस्याओं का पता लगा सकते हैं और उन्हें ठीक कर सकते हैं, इससे पहले कि वे आपके एप्लिकेशन की सुरक्षा के लिए खतरा बन जाएं।

इस अनुभाग में, हम चर्चा करेंगे कि प्लगइन के साथ Snyk कोड को अपनी पाइपलाइन में कैसे एकीकृत करें, SAST स्कैनिंग करने के लिए Snyk द्वारा प्रदान की गई GitHub क्रियाओं का उपयोग करें, और CLI और JSON आउटपुट का उपयोग करके Snyk कोड के लिए एक कस्टम एकीकरण बनाएं।

स्नीक विभिन्न सीआई/सीडी टूल जैसे जेनकिंस, सर्कलसीआई, एज़्योर पाइपलाइन और अन्य के लिए प्लगइन प्रदान करता है। इन प्लगइन्स के साथ स्निक कोड को अपनी पाइपलाइन में एकीकृत करके, आप अपने जावा कोड में सुरक्षा कमजोरियों का पता लगाने और उन्हें ठीक करने की प्रक्रिया को स्वचालित कर सकते हैं।

SAST स्कैनिंग करने के लिए Snyk द्वारा प्रदान की गई GitHub क्रियाओं का उपयोग करें

Snyk SAST स्कैनिंग के लिए GitHub क्रियाएं भी प्रदान करता है। इन क्रियाओं का उपयोग करके, आप अपने GitHub रिपॉजिटरी के भीतर सुरक्षा कमजोरियों के लिए अपने जावा कोड को स्कैन करने की प्रक्रिया को स्वचालित कर सकते हैं।

यहां एक उदाहरण दिया गया है कि आप अपने जावा कोड को स्कैन करने के लिए Snyk द्वारा प्रदान की गई GitHub कार्रवाई का उपयोग कैसे कर सकते हैं:

name: Snyk

on:

push:

branches: [ master ]

pull_request:

branches: [ master ]

jobs:

security:

runs-on: ubuntu-latest

steps:

- name: Check out code

uses: actions/checkout@v2

- name: Run Snyk to find vulnerabilities

uses: snyk/actions/java@master

env:

SNYK_TOKEN: ${{ secrets.SNYK_TOKEN }}

इस उदाहरण में, जब भी मास्टर शाखा को पुश या पुल अनुरोध किया जाता है तो जावा के लिए Snyk क्रिया का उपयोग जावा कोड को स्कैन करने के लिए किया जाता है।

CLI और JSON आउटपुट का उपयोग करके Snyk Code के लिए एक कस्टम एकीकरण बनाएं

आप CLI और JSON आउटपुट का उपयोग करके Snyk Code के लिए एक कस्टम एकीकरण भी बना सकते हैं। यदि आप सुरक्षा कमजोरियों के लिए अपने जावा कोड को स्कैन करने की प्रक्रिया को अनुकूलित करना चाहते हैं तो यह उपयोगी हो सकता है।

आप यह कैसे कर सकते हैं इसका एक उदाहरण यहां दिया गया है:

#!/bin/bash # Run Snyk test and output the results as JSON snyk test --all-projects --json > snyk_output.json

इस उदाहरण में, Snyk परीक्षण चलाने के लिए Snyk CLI का उपयोग किया जाता है, और परिणाम JSON के रूप में आउटपुट होते हैं। इस JSON आउटपुट का उपयोग आगे की प्रक्रिया या विश्लेषण के लिए किया जा सकता है।

स्निक कोड को अपनी सीआई/सीडी पाइपलाइन में एकीकृत करके, आप यह सुनिश्चित कर सकते हैं कि सुरक्षा कमजोरियों के लिए आपका जावा कोड लगातार स्कैन किया जाता है, जिससे आपके एप्लिकेशन की सुरक्षा अधिक मजबूत हो जाती है।

विकास के सभी चरणों के दौरान अपना कोड स्कैन करें

संक्षेप में, आइए जावा और कोटलिन डेवलपर्स के लिए एक महत्वपूर्ण उपाय पर जोर दें: विकास के हर चरण के दौरान हमारे एप्लिकेशन कोड को लगातार स्कैन करने की अपरिहार्य भूमिका। समस्याओं को जल्दी और बार-बार पकड़ना केवल बग्स को ठीक करने के बारे में नहीं है। यह शुरुआत से ही गुणवत्ता और सुरक्षा की संस्कृति बनाने के बारे में है। Snyk Code जैसे SAST टूल का उपयोग करना हमारे डेवलपर टूलबेल्ट में केवल एक और गैजेट जोड़ना नहीं है। यह एक बुनियादी आदत स्थापित करने के बारे में है कि हम कैसे काम करते हैं, चाहे हमने चीजों को कैसे भी व्यवस्थित किया हो। जब हम इसे अपनी प्रक्रिया में सही ढंग से शामिल करते हैं, तो ऐसा महसूस होता है कि यह हमेशा से मौजूद है, जिससे हमें बिना किसी बाधा के मुद्दों को पकड़ने में मदद मिलती है।

डेवलपर्स के रूप में, हम अक्सर व्यावसायिक तर्क लिखने से लेकर यह सुनिश्चित करने तक विभिन्न कार्य करते हैं कि हमारा कोडबेस सुरक्षित और निष्पादन योग्य है। एक एसएएसटी स्कैनर को शामिल करना जो हमारे काम करने के अनूठे तरीकों को अपनाता है - चाहे वह आईडीई प्लगइन्स, सीआई/सीडी पाइपलाइनों, या प्रत्यक्ष गिट एकीकरण के माध्यम से हो - इसका मतलब है कि हम सुरक्षा और गुणवत्ता जांच को एक विघटनकारी काम के बजाय हमारी विकास प्रक्रिया का एक सहज हिस्सा बना सकते हैं। यह अनुकूलनशीलता सुनिश्चित करती है कि हम उत्कृष्ट जावा और कोटलिन अनुप्रयोगों को तैयार करने पर ध्यान केंद्रित कर सकते हैं, इस ज्ञान के साथ कि कमजोरियों और विरोधी पैटर्न के लिए हमारे कोड का लगातार मूल्यांकन किया जा रहा है।

विकास के सभी चक्रों में Snyk Code जैसे टूल को अपनाने से हमारी परियोजनाओं की गुणवत्ता और सुरक्षा में सुधार होता है। स्कैनिंग को अपनी विकास दिनचर्या का एक अभिन्न, सहज हिस्सा बनाकर, हम मुद्दों को महत्वपूर्ण चिंताओं में बदलने से पहले ही उन्हें पकड़ने और उनका समाधान करने के लिए खुद को सशक्त बनाते हैं। तो, आइए जल्दी और बार-बार स्कैन कराने की प्रथा को बढ़ावा दें। यह एक ऐसा निर्णय है जो कोड गुणवत्ता, सुरक्षा और मन की शांति में लाभ देता है - ऐसे लाभ जिनकी, डेवलपर्स के रूप में, हम सभी सराहना कर सकते हैं।

-

लारवेल में कतारबद्ध नौकरियों के परीक्षण के लिए युक्तियाँलारवेल अनुप्रयोगों के साथ काम करते समय, ऐसे परिदृश्यों का सामना करना आम बात है जहां एक कमांड को एक महंगा कार्य करने की आवश्यकता होती है। मुख्य प्रक्रि...प्रोग्रामिंग 2024-11-05 को प्रकाशित

लारवेल में कतारबद्ध नौकरियों के परीक्षण के लिए युक्तियाँलारवेल अनुप्रयोगों के साथ काम करते समय, ऐसे परिदृश्यों का सामना करना आम बात है जहां एक कमांड को एक महंगा कार्य करने की आवश्यकता होती है। मुख्य प्रक्रि...प्रोग्रामिंग 2024-11-05 को प्रकाशित -

मानव-स्तरीय प्राकृतिक भाषा समझ (एनएलयू) प्रणाली कैसे बनाएंScope: Creating an NLU system that fully understands and processes human languages in a wide range of contexts, from conversations to literature. ...प्रोग्रामिंग 2024-11-05 को प्रकाशित

मानव-स्तरीय प्राकृतिक भाषा समझ (एनएलयू) प्रणाली कैसे बनाएंScope: Creating an NLU system that fully understands and processes human languages in a wide range of contexts, from conversations to literature. ...प्रोग्रामिंग 2024-11-05 को प्रकाशित -

JSTL का उपयोग करके हैशमैप के अंदर एक ArrayList को पुनरावृत्त कैसे करें?जेएसटीएल का उपयोग करके हैशमैप के अंदर एक ऐरेलिस्ट को पुनरावृत्त करनावेब विकास में, जेएसटीएल (जावासर्वर पेज स्टैंडर्ड टैग लाइब्रेरी) जेएसपी में सामान्य...प्रोग्रामिंग 2024-11-05 को प्रकाशित

JSTL का उपयोग करके हैशमैप के अंदर एक ArrayList को पुनरावृत्त कैसे करें?जेएसटीएल का उपयोग करके हैशमैप के अंदर एक ऐरेलिस्ट को पुनरावृत्त करनावेब विकास में, जेएसटीएल (जावासर्वर पेज स्टैंडर्ड टैग लाइब्रेरी) जेएसपी में सामान्य...प्रोग्रामिंग 2024-11-05 को प्रकाशित -

Encore.ts - ElysiaJS और Hono से तेज़कुछ महीने पहले हमने Encore.ts जारी किया था - टाइपस्क्रिप्ट के लिए एक ओपन सोर्स बैकएंड फ्रेमवर्क। चूंकि वहां पहले से ही बहुत सारे ढांचे मौजूद हैं, हम अ...प्रोग्रामिंग 2024-11-05 को प्रकाशित

Encore.ts - ElysiaJS और Hono से तेज़कुछ महीने पहले हमने Encore.ts जारी किया था - टाइपस्क्रिप्ट के लिए एक ओपन सोर्स बैकएंड फ्रेमवर्क। चूंकि वहां पहले से ही बहुत सारे ढांचे मौजूद हैं, हम अ...प्रोग्रामिंग 2024-11-05 को प्रकाशित -

स्ट्रिंग लिटरल्स के साथ स्ट्रिंग कॉन्सटेनेशन + का उपयोग विफल क्यों हुआ?स्ट्रिंग अक्षर को स्ट्रिंग्स के साथ जोड़नासी में, ऑपरेटर का उपयोग स्ट्रिंग्स और स्ट्रिंग अक्षर को जोड़ने के लिए किया जा सकता है। हालाँकि, इस कार्यक्षम...प्रोग्रामिंग 2024-11-05 को प्रकाशित

स्ट्रिंग लिटरल्स के साथ स्ट्रिंग कॉन्सटेनेशन + का उपयोग विफल क्यों हुआ?स्ट्रिंग अक्षर को स्ट्रिंग्स के साथ जोड़नासी में, ऑपरेटर का उपयोग स्ट्रिंग्स और स्ट्रिंग अक्षर को जोड़ने के लिए किया जा सकता है। हालाँकि, इस कार्यक्षम...प्रोग्रामिंग 2024-11-05 को प्रकाशित -

रिएक्ट री-रेंडरिंग: इष्टतम प्रदर्शन के लिए सर्वोत्तम अभ्यासरिएक्ट का कुशल रेंडरिंग तंत्र इसकी लोकप्रियता के प्रमुख कारणों में से एक है। हालाँकि, जैसे-जैसे किसी एप्लिकेशन की जटिलता बढ़ती है, प्रदर्शन को अनुकूलि...प्रोग्रामिंग 2024-11-05 को प्रकाशित

रिएक्ट री-रेंडरिंग: इष्टतम प्रदर्शन के लिए सर्वोत्तम अभ्यासरिएक्ट का कुशल रेंडरिंग तंत्र इसकी लोकप्रियता के प्रमुख कारणों में से एक है। हालाँकि, जैसे-जैसे किसी एप्लिकेशन की जटिलता बढ़ती है, प्रदर्शन को अनुकूलि...प्रोग्रामिंग 2024-11-05 को प्रकाशित -

सशर्त कॉलम निर्माण कैसे प्राप्त करें: पांडा डेटाफ़्रेम में इफ़-एलिफ़-एल्स की खोज?एक सशर्त कॉलम बनाना: पांडा में इफ-एलिफ़-एल्सदी गई समस्या डेटाफ़्रेम में एक नया कॉलम जोड़ने के लिए कहती है सशर्त मानदंडों की एक श्रृंखला के आधार पर। चु...प्रोग्रामिंग 2024-11-05 को प्रकाशित

सशर्त कॉलम निर्माण कैसे प्राप्त करें: पांडा डेटाफ़्रेम में इफ़-एलिफ़-एल्स की खोज?एक सशर्त कॉलम बनाना: पांडा में इफ-एलिफ़-एल्सदी गई समस्या डेटाफ़्रेम में एक नया कॉलम जोड़ने के लिए कहती है सशर्त मानदंडों की एक श्रृंखला के आधार पर। चु...प्रोग्रामिंग 2024-11-05 को प्रकाशित -

किउ का परिचय!मैं Qiu की रिलीज की घोषणा करते हुए रोमांचित हूं - एक गैर-बकवास SQL क्वेरी रनर जिसे कच्चे SQL को फिर से मज़ेदार बनाने के लिए डिज़ाइन किया गया है। आइए...प्रोग्रामिंग 2024-11-05 को प्रकाशित

किउ का परिचय!मैं Qiu की रिलीज की घोषणा करते हुए रोमांचित हूं - एक गैर-बकवास SQL क्वेरी रनर जिसे कच्चे SQL को फिर से मज़ेदार बनाने के लिए डिज़ाइन किया गया है। आइए...प्रोग्रामिंग 2024-11-05 को प्रकाशित -

CSS में कंटेनर की चौड़ाई के आधार पर मार्जिन-टॉप प्रतिशत की गणना क्यों की जाती है?सीएसएस में मार्जिन-टॉप प्रतिशत गणनाकिसी तत्व पर मार्जिन-टॉप प्रतिशत लागू करते समय, यह समझना आवश्यक है कि गणना कैसे की जाती है प्रदर्शन किया. आम धारणा ...प्रोग्रामिंग 2024-11-05 को प्रकाशित

CSS में कंटेनर की चौड़ाई के आधार पर मार्जिन-टॉप प्रतिशत की गणना क्यों की जाती है?सीएसएस में मार्जिन-टॉप प्रतिशत गणनाकिसी तत्व पर मार्जिन-टॉप प्रतिशत लागू करते समय, यह समझना आवश्यक है कि गणना कैसे की जाती है प्रदर्शन किया. आम धारणा ...प्रोग्रामिंग 2024-11-05 को प्रकाशित -

सीएसएस ट्रांज़िशन के दौरान वेबकिट टेक्स्ट रेंडरिंग विसंगतियों को कैसे हल करें?सीएसएस ट्रांज़िशन के दौरान वेबकिट टेक्स्ट रेंडरिंग विसंगतियों को हल करनासीएसएस ट्रांज़िशन के दौरान, विशेष रूप से किसी तत्व को स्केल करते समय, टेक्स्ट ...प्रोग्रामिंग 2024-11-05 को प्रकाशित

सीएसएस ट्रांज़िशन के दौरान वेबकिट टेक्स्ट रेंडरिंग विसंगतियों को कैसे हल करें?सीएसएस ट्रांज़िशन के दौरान वेबकिट टेक्स्ट रेंडरिंग विसंगतियों को हल करनासीएसएस ट्रांज़िशन के दौरान, विशेष रूप से किसी तत्व को स्केल करते समय, टेक्स्ट ...प्रोग्रामिंग 2024-11-05 को प्रकाशित -

RxJS को रिएक्टेबल्स के साथ सरलीकृत किया गयापरिचय RxJS एक शक्तिशाली पुस्तकालय है लेकिन इसे तीव्र सीखने की अवस्था के लिए जाना जाता है। लाइब्रेरी की बड़ी एपीआई सतह, प्रतिक्रियाशील प्रोग्र...प्रोग्रामिंग 2024-11-05 को प्रकाशित

RxJS को रिएक्टेबल्स के साथ सरलीकृत किया गयापरिचय RxJS एक शक्तिशाली पुस्तकालय है लेकिन इसे तीव्र सीखने की अवस्था के लिए जाना जाता है। लाइब्रेरी की बड़ी एपीआई सतह, प्रतिक्रियाशील प्रोग्र...प्रोग्रामिंग 2024-11-05 को प्रकाशित -

पांडा में एकाधिक स्तंभों में अधिकतम मान कैसे प्राप्त करें?पांडा में एकाधिक स्तंभों में अधिकतम मान ढूँढनापांडा डेटाफ़्रेम में एकाधिक स्तंभों में अधिकतम मान निर्धारित करने के लिए, विभिन्न तरीकों को नियोजित किया...प्रोग्रामिंग 2024-11-05 को प्रकाशित

पांडा में एकाधिक स्तंभों में अधिकतम मान कैसे प्राप्त करें?पांडा में एकाधिक स्तंभों में अधिकतम मान ढूँढनापांडा डेटाफ़्रेम में एकाधिक स्तंभों में अधिकतम मान निर्धारित करने के लिए, विभिन्न तरीकों को नियोजित किया...प्रोग्रामिंग 2024-11-05 को प्रकाशित -

सीआई/सीडी के साथ शुरुआत करना: अपनी पहली पाइपलाइन को स्वचालित करने के लिए एक शुरुआती मार्गदर्शिका (जेनकिंस के साथ)विषयसूची परिचय सीआई/सीडी क्या है? सतत एकीकरण (सीआई) सतत वितरण (सीडी) सतत तैनाती सीआई/सीडी के लाभ बाज़ार में आने का तेज़ समय बेहतर कोड गुणवत्त...प्रोग्रामिंग 2024-11-05 को प्रकाशित

सीआई/सीडी के साथ शुरुआत करना: अपनी पहली पाइपलाइन को स्वचालित करने के लिए एक शुरुआती मार्गदर्शिका (जेनकिंस के साथ)विषयसूची परिचय सीआई/सीडी क्या है? सतत एकीकरण (सीआई) सतत वितरण (सीडी) सतत तैनाती सीआई/सीडी के लाभ बाज़ार में आने का तेज़ समय बेहतर कोड गुणवत्त...प्रोग्रामिंग 2024-11-05 को प्रकाशित -

कैसे टाइपस्क्रिप्ट बड़े पैमाने की परियोजनाओं में जावास्क्रिप्ट को अधिक विश्वसनीय बनाता है।परिचय जावास्क्रिप्ट का व्यापक रूप से वेब विकास में उपयोग किया जाता है और अब इसे विभिन्न उद्योगों में बड़ी परियोजनाओं में लागू किया जा रहा है।...प्रोग्रामिंग 2024-11-05 को प्रकाशित

कैसे टाइपस्क्रिप्ट बड़े पैमाने की परियोजनाओं में जावास्क्रिप्ट को अधिक विश्वसनीय बनाता है।परिचय जावास्क्रिप्ट का व्यापक रूप से वेब विकास में उपयोग किया जाता है और अब इसे विभिन्न उद्योगों में बड़ी परियोजनाओं में लागू किया जा रहा है।...प्रोग्रामिंग 2024-11-05 को प्रकाशित -

PHP के पासवर्ड_वेरिफाई फ़ंक्शन के साथ उपयोगकर्ता पासवर्ड को सुरक्षित रूप से कैसे सत्यापित करें?PHP के साथ एन्क्रिप्टेड पासवर्ड को डिक्रिप्ट करनाकई एप्लिकेशन पासवर्ड_हैश जैसे एन्क्रिप्शन एल्गोरिदम का उपयोग करके उपयोगकर्ता पासवर्ड को सुरक्षित रूप ...प्रोग्रामिंग 2024-11-05 को प्रकाशित

PHP के पासवर्ड_वेरिफाई फ़ंक्शन के साथ उपयोगकर्ता पासवर्ड को सुरक्षित रूप से कैसे सत्यापित करें?PHP के साथ एन्क्रिप्टेड पासवर्ड को डिक्रिप्ट करनाकई एप्लिकेशन पासवर्ड_हैश जैसे एन्क्रिप्शन एल्गोरिदम का उपयोग करके उपयोगकर्ता पासवर्ड को सुरक्षित रूप ...प्रोग्रामिंग 2024-11-05 को प्रकाशित

चीनी भाषा का अध्ययन करें

- 1 आप चीनी भाषा में "चलना" कैसे कहते हैं? #का चीनी उच्चारण, #का चीनी सीखना

- 2 आप चीनी भाषा में "विमान ले लो" कैसे कहते हैं? #का चीनी उच्चारण, #का चीनी सीखना

- 3 आप चीनी भाषा में "ट्रेन ले लो" कैसे कहते हैं? #का चीनी उच्चारण, #का चीनी सीखना

- 4 आप चीनी भाषा में "बस ले लो" कैसे कहते हैं? #का चीनी उच्चारण, #का चीनी सीखना

- 5 चीनी भाषा में ड्राइव को क्या कहते हैं? #का चीनी उच्चारण, #का चीनी सीखना

- 6 तैराकी को चीनी भाषा में क्या कहते हैं? #का चीनी उच्चारण, #का चीनी सीखना

- 7 आप चीनी भाषा में साइकिल चलाने को क्या कहते हैं? #का चीनी उच्चारण, #का चीनी सीखना

- 8 आप चीनी भाषा में नमस्ते कैसे कहते हैं? 你好चीनी उच्चारण, 你好चीनी सीखना

- 9 आप चीनी भाषा में धन्यवाद कैसे कहते हैं? 谢谢चीनी उच्चारण, 谢谢चीनी सीखना

- 10 How to say goodbye in Chinese? 再见Chinese pronunciation, 再见Chinese learning