Titelseite > Technologie-Peripheriegeräte > Kritische Windows-Sicherheitslücke ermöglicht Angreifern die vollständige Kontrolle über IPv6 in der Bedrohung CVE-2024-38063 – wenden Sie jetzt August-Patches an

Titelseite > Technologie-Peripheriegeräte > Kritische Windows-Sicherheitslücke ermöglicht Angreifern die vollständige Kontrolle über IPv6 in der Bedrohung CVE-2024-38063 – wenden Sie jetzt August-Patches an

Kritische Windows-Sicherheitslücke ermöglicht Angreifern die vollständige Kontrolle über IPv6 in der Bedrohung CVE-2024-38063 – wenden Sie jetzt August-Patches an

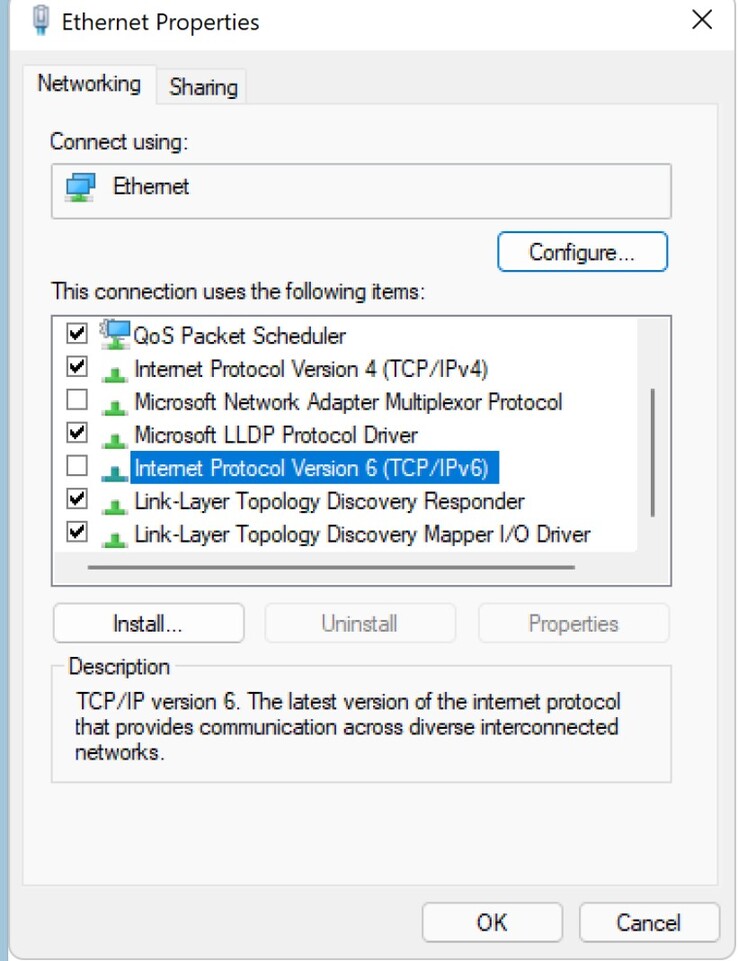

Microsoft hat Details zu einer kritischen Windows-Sicherheitslücke bereitgestellt, die Hackern die vollständige Remotecodeausführung über IPv6 ermöglicht, wie im MSRC CVE-2024-38063-Leitfaden beschrieben. Dadurch können Angreifer alles ausführen, was sie wollen, um Informationen und Daten zu stehlen, Benutzer zu überwachen und Chaos anzurichten. Benutzer betroffener Windows-Betriebssysteme sollten die August-Patches sofort anwenden oder IPv6 im Geräte-Manager der Netzwerkkarte deaktivieren.

Der Zero-Click-Angriff hat eine Bewertung des Common Vulnerability Scoring System (CVSS 3.1) von 9,8, eine äußerst kritische Sicherheitslücke, da Angreifer keine Benutzerkonten und Passwörter der Zielcomputer benötigen. Die Angreifer benötigen auch keine Benutzeraktion, damit der Verstoß auftritt.

Microsoft hat die Details dieser Sicherheitslücke, die erstmals von Cyber KunLun gemeldet wurde, nicht vollständig offengelegt, da Hacker diese Informationen leicht zum Erstellen von Hacking-Tools nutzen können. Das Unternehmen stellte jedoch fest, dass die Sicherheitslücke auf schlecht geschriebenem Code beruht, der das Auftreten eines Integer-Unterlaufs ermöglicht, was Angriffen Tür und Tor öffnet.

Betroffene Windows-Betriebssysteme sind Windows Server 2008 bis 2022, Windows 10 und Windows 11 32-Bit- und 64-Bit-Versionen. Eine umfassende Liste der betroffenen Windows-Betriebssysteme sowie Links zu den entsprechenden Patches vom August 2024 werden in der MSRC-Leitlinie CVE-2024-38063 veröffentlicht.

Alle Windows-Benutzer sollten sofort den Sicherheitspatch vom August 2024 installieren oder IPv6 deaktivieren.

-

iOS 18 lehrt Ihnen, wie Sie iPhone -Apps verbergen könnenIn iOS 18 enthält Apple eine dedizierte Option zum Sperrieren und sogar einzelner Apps auf Ihrem iPhone. Dies bedeutet, dass Sie, selbst wenn Ihr Ger...Technologie-Peripheriegeräte Gepostet am 2025-04-14

iOS 18 lehrt Ihnen, wie Sie iPhone -Apps verbergen könnenIn iOS 18 enthält Apple eine dedizierte Option zum Sperrieren und sogar einzelner Apps auf Ihrem iPhone. Dies bedeutet, dass Sie, selbst wenn Ihr Ger...Technologie-Peripheriegeräte Gepostet am 2025-04-14 -

8bitdo startet New Ultimate 2C: Wired Wireless Handle für nur 35 US -Dollar8bitdo hat einen weiteren neuen Satz von Sonderausgabe -Controllern vorgestellt, die auf den Fersen ein neues Paar Pro 2 -Optionen anbieten. Diese...Technologie-Peripheriegeräte Gepostet am 2025-04-14

8bitdo startet New Ultimate 2C: Wired Wireless Handle für nur 35 US -Dollar8bitdo hat einen weiteren neuen Satz von Sonderausgabe -Controllern vorgestellt, die auf den Fersen ein neues Paar Pro 2 -Optionen anbieten. Diese...Technologie-Peripheriegeräte Gepostet am 2025-04-14 -

OnePlus 13 New Camera Island Design ist durchgesickertOnePlus wird voraussichtlich bald sein neues Flaggschiff-Telefon starten, und es wird vom Snapdragon 8 Gen 4 angetrieben. Es gibt noch keine offiz...Technologie-Peripheriegeräte Gepostet am 2025-04-13

OnePlus 13 New Camera Island Design ist durchgesickertOnePlus wird voraussichtlich bald sein neues Flaggschiff-Telefon starten, und es wird vom Snapdragon 8 Gen 4 angetrieben. Es gibt noch keine offiz...Technologie-Peripheriegeräte Gepostet am 2025-04-13 -

iOS 18.3 Features: alles Neue in iOS 18.3iOS 18.3 ist das dritte große Update des iOS 18 -Betriebssystems, und obwohl es nicht so reich an iOS 18.1 oder iOS 18.2 ist, gibt es einige Apple In...Technologie-Peripheriegeräte Gepostet am 2025-03-23

iOS 18.3 Features: alles Neue in iOS 18.3iOS 18.3 ist das dritte große Update des iOS 18 -Betriebssystems, und obwohl es nicht so reich an iOS 18.1 oder iOS 18.2 ist, gibt es einige Apple In...Technologie-Peripheriegeräte Gepostet am 2025-03-23 -

Intel Core Ultra 7 258V Beats Amd Ryzen Z1 Extreme in einem Spiel -BenchmarkIntel Lunar Lake-Lineup Features XE2 LPG IGPU, und das Unternehmen sagt, dass der ARC 140V, der in einigen der höheren CPUs zu finden ist, die &qu...Technologie-Peripheriegeräte Gepostet am 2025-03-22

Intel Core Ultra 7 258V Beats Amd Ryzen Z1 Extreme in einem Spiel -BenchmarkIntel Lunar Lake-Lineup Features XE2 LPG IGPU, und das Unternehmen sagt, dass der ARC 140V, der in einigen der höheren CPUs zu finden ist, die &qu...Technologie-Peripheriegeräte Gepostet am 2025-03-22 -

Die durchgesickerten Spezifikationen und Renderer von Infinix Zero Flip zeigen auffällige Ähnlichkeiten mit dem neuesten Flip -Telefon von Tecno.Infinix wird voraussichtlich bald sein erstes faltbares Smartphone ankündigen und vor seinem Start, rendern und Spezifikationen des Telefons, das ...Technologie-Peripheriegeräte Gepostet am 2025-02-25

Die durchgesickerten Spezifikationen und Renderer von Infinix Zero Flip zeigen auffällige Ähnlichkeiten mit dem neuesten Flip -Telefon von Tecno.Infinix wird voraussichtlich bald sein erstes faltbares Smartphone ankündigen und vor seinem Start, rendern und Spezifikationen des Telefons, das ...Technologie-Peripheriegeräte Gepostet am 2025-02-25 -

Alles, was Sie über Apple Intelligence wissen müssenApple Intelligence ist das, was Apple seine künstliche Intelligenzfunktion nennt, die im Juni 2024 auf der WWDC vorgestellt wurde. Apple hat geplant....Technologie-Peripheriegeräte Gepostet am 2025-02-23

Alles, was Sie über Apple Intelligence wissen müssenApple Intelligence ist das, was Apple seine künstliche Intelligenzfunktion nennt, die im Juni 2024 auf der WWDC vorgestellt wurde. Apple hat geplant....Technologie-Peripheriegeräte Gepostet am 2025-02-23 -

Lenovo enthüllt eine neue Farboption für das 2024 Legion Y700 Gaming Tabletlenovo bereitet sich darauf vor, die 2024 Legion Y700 am 29. September in China zu starten. Dieses neue Android -Gaming -Tablet wird gegen die Red...Technologie-Peripheriegeräte Gepostet am 2025-02-07

Lenovo enthüllt eine neue Farboption für das 2024 Legion Y700 Gaming Tabletlenovo bereitet sich darauf vor, die 2024 Legion Y700 am 29. September in China zu starten. Dieses neue Android -Gaming -Tablet wird gegen die Red...Technologie-Peripheriegeräte Gepostet am 2025-02-07 -

INZONE M9 II: Sony bringt neuen Gaming-Monitor „perfekt für PS5“ mit 4K-Auflösung und 750 Nits Spitzenhelligkeit auf den MarktDer INZONE M9 II kommt als direkter Nachfolger des INZONE M9, der mittlerweile etwas mehr als zwei Jahre alt ist. Übrigens hat Sony heute auch das INZ...Technologie-Peripheriegeräte Veröffentlicht am 21.12.2024

INZONE M9 II: Sony bringt neuen Gaming-Monitor „perfekt für PS5“ mit 4K-Auflösung und 750 Nits Spitzenhelligkeit auf den MarktDer INZONE M9 II kommt als direkter Nachfolger des INZONE M9, der mittlerweile etwas mehr als zwei Jahre alt ist. Übrigens hat Sony heute auch das INZ...Technologie-Peripheriegeräte Veröffentlicht am 21.12.2024 -

Acer bestätigt den Ankündigungstermin für seine Intel Lunar Lake-LaptopsLetzten Monat bestätigte Intel, dass es am 3. September die neuen Chips der Core Ultra 200-Serie auf den Markt bringen wird. Acer hat nun angekündigt,...Technologie-Peripheriegeräte Veröffentlicht am 21.12.2024

Acer bestätigt den Ankündigungstermin für seine Intel Lunar Lake-LaptopsLetzten Monat bestätigte Intel, dass es am 3. September die neuen Chips der Core Ultra 200-Serie auf den Markt bringen wird. Acer hat nun angekündigt,...Technologie-Peripheriegeräte Veröffentlicht am 21.12.2024 -

AMD Ryzen 7 9800X3D soll im Oktober auf den Markt kommen; Ryzen 9 9950X3D und Ryzen 9 9900X3D kommen nächstes Jahr auf den MarktLetztes Jahr brachte AMD den Ryzen 9 7950X3D und den Ryzen 9 7900X3D auf den Markt, bevor der Ryzen 7 7800X3D ein paar Wochen später auf den Markt kam...Technologie-Peripheriegeräte Veröffentlicht am 10.12.2024

AMD Ryzen 7 9800X3D soll im Oktober auf den Markt kommen; Ryzen 9 9950X3D und Ryzen 9 9900X3D kommen nächstes Jahr auf den MarktLetztes Jahr brachte AMD den Ryzen 9 7950X3D und den Ryzen 9 7900X3D auf den Markt, bevor der Ryzen 7 7800X3D ein paar Wochen später auf den Markt kam...Technologie-Peripheriegeräte Veröffentlicht am 10.12.2024 -

Steam verlost ein sehr beliebtes Indie-Spiel, allerdings nur heutePress Any Button ist ein Indie-Arcade-Spiel, das vom Solo-Entwickler Eugene Zubko entwickelt und 2021 veröffentlicht wurde. Die Geschichte dreht sich ...Technologie-Peripheriegeräte Veröffentlicht am 26.11.2024

Steam verlost ein sehr beliebtes Indie-Spiel, allerdings nur heutePress Any Button ist ein Indie-Arcade-Spiel, das vom Solo-Entwickler Eugene Zubko entwickelt und 2021 veröffentlicht wurde. Die Geschichte dreht sich ...Technologie-Peripheriegeräte Veröffentlicht am 26.11.2024 -

Berichten zufolge wurden die Vorschauen zu Assassin’s Creed Shadows abgesagt, da Ubisoft sich von der Tokyo Game Show 2024 zurückziehtHeute hat Ubisoft seinen Online-Auftritt auf der Tokyo Game Show aufgrund „verschiedener Umstände“ abgesagt. Diese Ankündigung wurde durch einen offiz...Technologie-Peripheriegeräte Veröffentlicht am 25.11.2024

Berichten zufolge wurden die Vorschauen zu Assassin’s Creed Shadows abgesagt, da Ubisoft sich von der Tokyo Game Show 2024 zurückziehtHeute hat Ubisoft seinen Online-Auftritt auf der Tokyo Game Show aufgrund „verschiedener Umstände“ abgesagt. Diese Ankündigung wurde durch einen offiz...Technologie-Peripheriegeräte Veröffentlicht am 25.11.2024 -

Der Preis eines 7 Jahre alten Sony-Spiels verdoppelt sich plötzlichDie PlayStation 5 Pro ist zu einem Grundpreis von 700 US-Dollar erhältlich, das Gesamtpaket inklusive Laufwerk und Ständer kostet bis zu 850 US-Dollar...Technologie-Peripheriegeräte Veröffentlicht am 22.11.2024

Der Preis eines 7 Jahre alten Sony-Spiels verdoppelt sich plötzlichDie PlayStation 5 Pro ist zu einem Grundpreis von 700 US-Dollar erhältlich, das Gesamtpaket inklusive Laufwerk und Ständer kostet bis zu 850 US-Dollar...Technologie-Peripheriegeräte Veröffentlicht am 22.11.2024 -

Deal | Der brutale MSI Raider GE78 HX-Gaming-Laptop mit RTX 4080, Core i9 und 32 GB DDR5 kommt zum VerkaufFür Gamer, die ihren Gaming-Laptop hauptsächlich als Desktop-Ersatz nutzen, dürfte ein großes Notebook wie das MSI Raider GE78 HX die beste Wahl sein,...Technologie-Peripheriegeräte Veröffentlicht am 20.11.2024

Deal | Der brutale MSI Raider GE78 HX-Gaming-Laptop mit RTX 4080, Core i9 und 32 GB DDR5 kommt zum VerkaufFür Gamer, die ihren Gaming-Laptop hauptsächlich als Desktop-Ersatz nutzen, dürfte ein großes Notebook wie das MSI Raider GE78 HX die beste Wahl sein,...Technologie-Peripheriegeräte Veröffentlicht am 20.11.2024

Chinesisch lernen

- 1 Wie sagt man „gehen“ auf Chinesisch? 走路 Chinesische Aussprache, 走路 Chinesisch lernen

- 2 Wie sagt man auf Chinesisch „Flugzeug nehmen“? 坐飞机 Chinesische Aussprache, 坐飞机 Chinesisch lernen

- 3 Wie sagt man auf Chinesisch „einen Zug nehmen“? 坐火车 Chinesische Aussprache, 坐火车 Chinesisch lernen

- 4 Wie sagt man auf Chinesisch „Bus nehmen“? 坐车 Chinesische Aussprache, 坐车 Chinesisch lernen

- 5 Wie sagt man „Fahren“ auf Chinesisch? 开车 Chinesische Aussprache, 开车 Chinesisch lernen

- 6 Wie sagt man Schwimmen auf Chinesisch? 游泳 Chinesische Aussprache, 游泳 Chinesisch lernen

- 7 Wie sagt man auf Chinesisch „Fahrrad fahren“? 骑自行车 Chinesische Aussprache, 骑自行车 Chinesisch lernen

- 8 Wie sagt man auf Chinesisch Hallo? 你好Chinesische Aussprache, 你好Chinesisch lernen

- 9 Wie sagt man „Danke“ auf Chinesisch? 谢谢Chinesische Aussprache, 谢谢Chinesisch lernen

- 10 How to say goodbye in Chinese? 再见Chinese pronunciation, 再见Chinese learning