أربع طرق سهلة لتحليل أكواد Java وKotlin الخاصة بك

في الوقت الحاضر، أصبح أمان تطبيقاتك لا يقل أهمية عن الوظائف التي توفرها. لذلك، يعد تحليل التعليمات البرمجية الخاصة بك بحثًا عن الثغرات الأمنية جزءًا حيويًا من الحفاظ على سلامة تطبيقاتك وحماية بيانات المستخدمين. كمطورين، نحن في الخطوط الأمامية لهذه المعركة. تقع على عاتقنا مسؤولية التأكد من أن الكود الذي نكتبه ليس فقط فعالاً وفعالاً ولكنه آمن أيضًا.

يعد اختبار أمان التطبيقات الثابتة (SAST) طريقة لاكتشاف الثغرات الأمنية في كود التطبيق. وهو يعمل من خلال تحليل الكود المصدري للتطبيق أو الكود الثانوي، والبحث عن العيوب الأمنية والمشكلات الأخرى التي قد تؤدي إلى خروقات أمنية. تُعد Snyk Code أداة رائعة لهذا النوع من التحليل، مما يسمح للمطورين باكتشاف نقاط الضعف المحتملة بسرعة وسهولة وإصلاحها قبل أن تصبح مشكلة.

يمكن أن يكون لإهمال أدوات SAST مثل Snyk Code في دورة حياة التطوير الخاصة بك عواقب وخيمة. قد يكون الانتظار حتى المراحل اللاحقة من دورة التطوير لمعالجة المشكلات الأمنية أمرًا مكلفًا ويستغرق وقتًا طويلاً. والأهم من ذلك، أنه يمكن أن يؤدي أيضًا إلى إغفال نقاط الضعف وشق طريقها إلى المنتج النهائي. من خلال اعتماد نهج استباقي للأمان وجعل SAST جزءًا من عملية التطوير المنتظمة، يمكنك توفير الوقت والمال وربما تجنب أي خرق أمني ضار.

استخدام كود Snyk لمشاريع Java

Snyk عبارة عن مجموعة متنوعة من أدوات الأمان التي تركز على المطورين والتي تساعدك في العثور على نقاط الضعف وإصلاحها في التعليمات البرمجية المصدر والحزم مفتوحة المصدر وصور الحاويات والتكوينات الخاطئة في البنية الأساسية السحابية لديك. واحدة من أقوى ميزات Snyk هي Snyk Code، وهي ميزة مصممة خصيصًا لتحليل التعليمات البرمجية الخاصة بك بحثًا عن الثغرات الأمنية. يدعم Snyk Code العديد من لغات البرمجة، بما في ذلك Java وKotlin، مما يجعله خيارًا مثاليًا لمشاريع JVM.

Snyk Code عبارة عن أداة SAST مدعومة بالتعلم الآلي لاكتشاف الثغرات الأمنية المحتملة في التعليمات البرمجية الخاصة بك. يمكنه تحديد المشكلات المختلفة، بدءًا من عيوب الحقن وحتى إلغاء التسلسل غير الآمن. يُظهر تدفق التعليمات البرمجية الضعيفة في نظامك لفهم ما يحدث بشكل أفضل. كما أنه يوفر نصائح علاجية مفصلة لمساعدتك في حل هذه المشكلات، وتعزيز أمان تطبيقك بشكل فعال.

الفائدة الإضافية هي أنك لست ملتزمًا بطريقة واحدة للعمل. توفر لك Snyk هذه الإمكانية بأشكال عديدة ومختلفة، حتى تتمكن من اختيار الخيار الذي يناسب طريقة عملك.

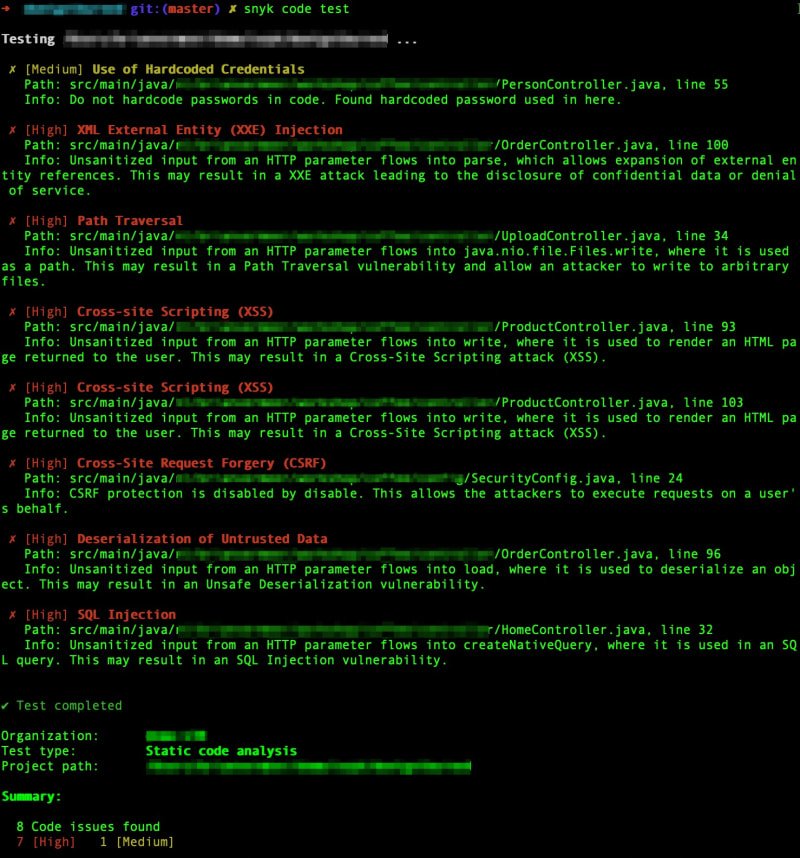

الخيار 1: مسح كود المصدر باستخدام Snyk CLI

في هذا القسم، سنناقش كيفية تحليل كود مصدر Java الخاص بك بحثًا عن الثغرات الأمنية باستخدام واجهة سطر أوامر Snyk (CLI). باستخدام Snyk CLI، يمكنك بسهولة دمج إمكانات تحليل الأمان القوية لـ Snyk في سير عمل التطوير لديك، مما يسهل تحديد نقاط الضعف ومعالجتها في وقت مبكر من عملية التطوير.

Snyk CLI عبارة عن واجهة سطر أوامر لمنصة Snyk. باستخدام Snyk CLI، يمكنك دمج تحليل الأمان الخاص بـ Snyk مباشرةً في عملية التطوير المحلية لديك، وخطوط أنابيب CI/CD، ومسارات عمل الأتمتة الأخرى.

لإجراء اختبار أمان التطبيقات الثابتة (SAST) باستخدام Snyk CLI، تحتاج إلى تثبيت CLI ومصادقته باستخدام حساب Snyk الخاص بك. إليك كيفية القيام بذلك:

# Install the Snyk CLI using NPM npm install -g snyk # Authenticate the CLI with your Snyk account snyk auth

بمجرد التثبيت والمصادقة، يمكنك استخدام أمر اختبار كود snyk لتحليل كود مصدر Java الخاص بك:

# Navigate to your project directory cd /path/to/your/java/project # Scan your source code with Snyk Code snyk code test

سيقوم هذا الأمر بتحليل كود المصدر الخاص بك بحثًا عن نقاط الضعف وتقديم تقرير مفصل عن أي مشكلات يجدها.

يعد Snyk CLI متعدد الاستخدامات ويمكن استخدامه بعدة طرق حسب احتياجاتك. على سبيل المثال، إذا كنت تريد فحص التعليمات البرمجية الخاصة بك في كل مرة تقوم فيها بإجراء تغييرات، فيمكنك دمج أوامر CLI في خطافات الالتزام المسبق الخاصة بك. وبدلاً من ذلك، يمكنك تضمين أوامر واجهة سطر الأوامر (CLI) في مسارات التكامل المستمر/النشر المستمر (CI/CD) لضمان تحليل التعليمات البرمجية الخاصة بك بحثًا عن نقاط الضعف قبل نشرها.

تذكر أنه كلما قمت بالعثور على الثغرات الأمنية وإصلاحها مبكرًا، أصبح تطبيقك أكثر أمانًا. فلماذا لا تبدأ على جهازك المحلي حتى قبل تنفيذ الكود؟ كل ما عليك فعله هو إنشاء حساب Snyk (مجاني) وتثبيت Snyk CLI

ليس لديك حساب Snyk حتى الآن؟ قم بالتسجيل في Snyk اليوم وابدأ في تأمين الرمز الخاص بك.

الخيار 2: استخدام رمز Snyk عبر عمليات تكامل IDE

كمطور، فإن بيئة التطوير المتكاملة (IDE) الخاصة بك هي مساحة العمل الأساسية الخاصة بك، كما أن دمج الأمان بسلاسة في IDE الخاص بك يمكن أن يوفر لك الوقت ويحمي التعليمات البرمجية الخاصة بك من نقاط الضعف. يوفر Snyk تكاملات IDE لـ IntelliJ وVisual Studio Code، مما يتيح لك تحليل كود Java الخاص بك بحثًا عن الثغرات الأمنية مباشرة من IDE الخاص بك.

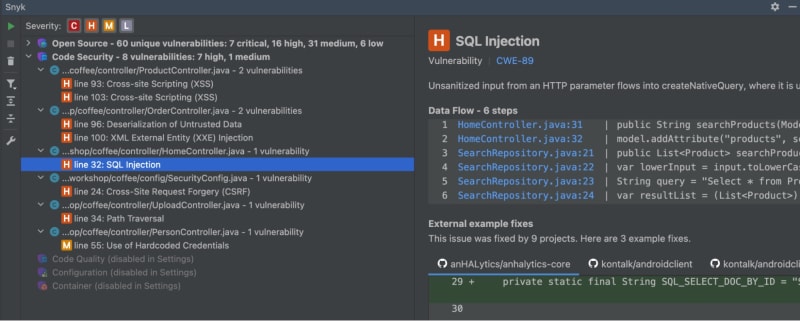

سنيك IntelliJ البرنامج المساعد

يعد البرنامج الإضافي Snyk IntelliJ أداة قوية توفر تعليقات في الوقت الفعلي حول أمان كود Java الخاص بك. بمجرد تثبيت البرنامج الإضافي، يمكنك فحص مشروعك بالنقر بزر الماوس الأيمن عليه واختيار Snyk، ثم Scan Project. سيقوم البرنامج الإضافي بعد ذلك بتحليل الكود الخاص بك وتقديم قائمة بنقاط الضعف المحتملة وخطورتها وحتى اقتراحات حول كيفية إصلاحها.

في المثال أعلاه، سيكتشف المكون الإضافي Snyk IntelliJ أن استعلام SQL عرضة لهجمات حقن SQL.

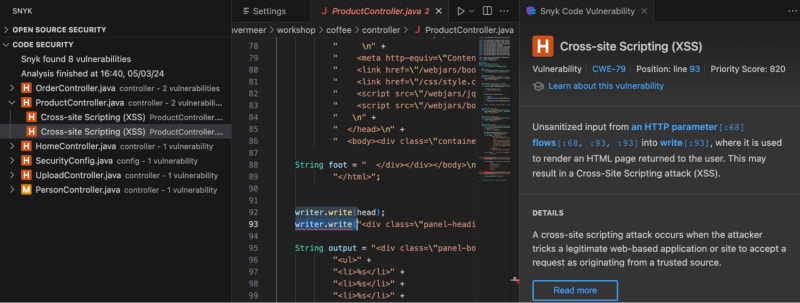

البرنامج المساعد Snyk VS Code

يعد المكون الإضافي Snyk VS Code أداة ممتازة أخرى لتحليل كود Java بحثًا عن الثغرات الأمنية. لاستخدامه، تحتاج إلى تثبيت ملحق Snyk من سوق VS Code. بمجرد التثبيت، يمكنك النقر بزر الماوس الأيمن على مشروعك في عرض Explorer وتحديد Scan with Snyk. سيقوم البرنامج الإضافي بعد ذلك بإجراء تحليل تفصيلي لكود Java وKotlin الخاص بك بحثًا عن أي ثغرات أمنية معروفة، مما يوفر لك قائمة بالمشكلات وخطوات العلاج المقترحة.

في المثال أعلاه، سيكتشف المكون الإضافي Snyk VS Code أن مخرجات HTML معرضة لهجمات البرمجة النصية عبر المواقع (XSS).

من خلال دمج Snyk في IDE الخاص بك، يمكنك ضمان أمان كود Java الخاص بك منذ البداية. لا تنتظر حتى النشر للنظر في الأمان.

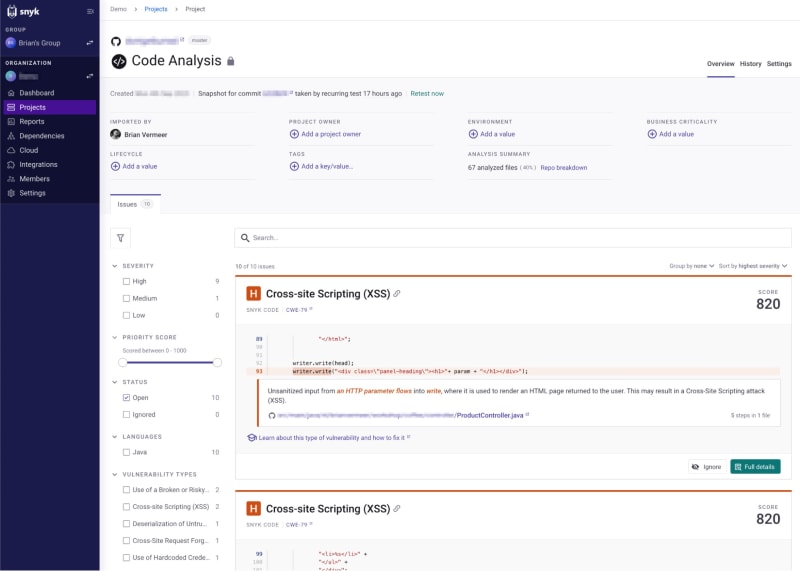

الخيار 3: قم بتوصيل مستودع Git الخاص بك بـ Snyk وتمكين فحص التعليمات البرمجية

يعد توصيل مستودع Git الخاص بك بـ Snyk خطوة أساسية في رحلتك لتحسين كود Java وأمن التطبيقات. ولحسن الحظ، يتكامل Snyk بسلاسة مع مستودعات التحكم بالمصادر الشائعة، بما في ذلك GitHub وGitLab وAzure Repo وBitBucket. يسمح هذا التكامل بفحص كود Java الخاص بك بشكل مستمر بحثًا عن نقاط الضعف، مما يعزز أمان التطبيق الخاص بك.

باستخدام مقتطف كود Java أعلاه كمثال، بمجرد ربط مستودع Git الخاص بك بـ Snyk، سيقوم Snyk Code تلقائيًا بتحليل الكود باستخدام اختبار أمان التطبيقات الثابتة (SAST). يكتشف هذا التحليل الثغرات الأمنية، مثل حقن SQL، والبرمجة النصية عبر المواقع (XSS)، وإلغاء التسلسل غير الآمن، من بين أمور أخرى، ويعرضها في واجهة مستخدم Snyk (UI).

إحدى نقاط البيع الفريدة لـ Snyk هي أنها لا تحدد نقاط الضعف فحسب، بل تقدم أيضًا نصائح علاجية. من خلال واجهة مستخدم Snyk، يمكنك عرض تفاصيل نقاط الضعف التي تم تحديدها، وفهم تأثيرها المحتمل، والحصول على نصائح حول كيفية إصلاحها. تميز هذه الميزة Snyk عن أدوات الأمان الأخرى وتجعل منه موردًا قيمًا للمطورين الذين يحرصون على تعزيز أمان تطبيقاتهم.

التحقق من طلبات السحب لتغييرات التعليمات البرمجية المعرضة للخطر

ميزة أخرى رائعة لـ Snyk هي قدرتها على التحقق من طلبات السحب لتغييرات التعليمات البرمجية التي قد تؤدي إلى ثغرات أمنية. من خلال القيام بذلك، يمكنك اكتشاف مشكلات الأمان المحتملة قبل دمجها في قاعدة التعليمات البرمجية الرئيسية. يعد هذا النهج الوقائي أمرًا بالغ الأهمية في الحفاظ على سلامة وأمن تطبيق Java الخاص بك.

الخيار 4: التكامل مع خط أنابيب CI الخاص بك والاستفادة من Snyk Code

يعد دمج كود Snyk في مسار CI/CD الخاص بك طريقة ممتازة لأتمتة تحليل أمان التعليمات البرمجية والتأكد من خلو كود Java الخاص بك من الثغرات الأمنية. من خلال الاستفادة من إمكانات Snyk Code، يمكنك اكتشاف المشكلات الأمنية وإصلاحها في التعليمات البرمجية الخاصة بك قبل أن تصبح تهديدات لأمان التطبيق الخاص بك.

في هذا القسم، سنناقش كيفية دمج Snyk Code في المسار الخاص بك مع المكونات الإضافية، واستخدام إجراءات GitHub المقدمة من Snyk لإجراء مسح SAST، وإنشاء تكامل مخصص لـ Snyk Code باستخدام CLI ومخرجات JSON.

]يوفر Snyk مكونات إضافية لأدوات CI/CD المتنوعة مثل Jenkins وCircleCI وAzure Pipelines والمزيد. من خلال دمج Snyk Code في مسارك مع هذه المكونات الإضافية، يمكنك أتمتة عملية اكتشاف الثغرات الأمنية وإصلاحها في كود Java الخاص بك.

استخدم إجراءات GitHub المقدمة من Snyk لإجراء مسح SAST

يوفر Snyk أيضًا إجراءات GitHub لمسح SAST. باستخدام هذه الإجراءات، يمكنك أتمتة عملية فحص كود Java الخاص بك بحثًا عن الثغرات الأمنية داخل مستودعات GitHub الخاصة بك.

إليك مثال لكيفية استخدام إجراء GitHub المقدم من Snyk لمسح كود Java الخاص بك:

name: Snyk

on:

push:

branches: [ master ]

pull_request:

branches: [ master ]

jobs:

security:

runs-on: ubuntu-latest

steps:

- name: Check out code

uses: actions/checkout@v2

- name: Run Snyk to find vulnerabilities

uses: snyk/actions/java@master

env:

SNYK_TOKEN: ${{ secrets.SNYK_TOKEN }}

في هذا المثال، يتم استخدام إجراء Snyk لـ Java لمسح كود Java كلما تم تقديم طلب دفع أو سحب إلى الفرع الرئيسي.

قم بإنشاء تكامل مخصص لـ Snyk Code باستخدام CLI ومخرجات JSON

يمكنك أيضًا إنشاء تكامل مخصص لـ Snyk Code باستخدام CLI ومخرجات JSON. يمكن أن يكون هذا مفيدًا إذا كنت تريد تخصيص عملية فحص كود Java الخاص بك بحثًا عن الثغرات الأمنية.

إليك مثال لكيفية القيام بذلك:

#!/bin/bash # Run Snyk test and output the results as JSON snyk test --all-projects --json > snyk_output.json

في هذا المثال، يتم استخدام Snyk CLI لتشغيل اختبار Snyk، ويتم إخراج النتائج بتنسيق JSON. يمكن بعد ذلك استخدام مخرجات JSON هذه لمزيد من المعالجة أو التحليل.

من خلال دمج كود Snyk في مسار CI/CD الخاص بك، يمكنك التأكد من فحص كود Java الخاص بك بشكل مستمر بحثًا عن الثغرات الأمنية، مما يجعل أمان التطبيق الخاص بك أكثر قوة.

قم بمسح الكود الخاص بك أثناء جميع مراحل التطوير

باختصار، دعونا نؤكد على نقطة مهمة لمطوري Java وKotlin: الدور الذي لا غنى عنه المتمثل في فحص كود تطبيقنا باستمرار طوال كل مرحلة من مراحل التطوير. إن اكتشاف المشكلات مبكرًا وبشكل متكرر لا يقتصر فقط على إصلاح الأخطاء. يتعلق الأمر بخلق ثقافة الجودة والأمان منذ البداية. إن استخدام أداة SAST مثل Snyk Code لا يعني مجرد إضافة أداة أخرى إلى حزام أدوات المطورين لدينا. يتعلق الأمر بترسيخ عادة أساسية في طريقة عملنا، بغض النظر عن الطريقة التي قمنا بها بإعداد الأشياء. عندما ندخلها في عمليتنا بشكل صحيح، يبدو الأمر كما لو كان موجودًا دائمًا، مما يساعدنا في حل المشكلات دون أن يعيق طريقنا.

كمطورين، غالبًا ما نوفق بين المهام المختلفة، بدءًا من كتابة منطق الأعمال وحتى ضمان أن قاعدة التعليمات البرمجية الخاصة بنا آمنة وفعالة. إن دمج ماسح ضوئي SAST يتكيف مع طرقنا الفريدة في العمل - سواء كان ذلك من خلال مكونات IDE الإضافية، أو خطوط أنابيب CI/CD، أو عمليات تكامل git المباشرة - يعني أنه يمكننا جعل فحوصات الأمان والجودة جزءًا بديهيًا من عملية التطوير لدينا بدلاً من كونها عملاً روتينيًا مزعجًا. تضمن هذه القدرة على التكيف أنه يمكننا التركيز على صياغة تطبيقات Java وKotlin ممتازة، مع العلم بأن الكود الخاص بنا يتم تقييمه بشكل مستمر بحثًا عن نقاط الضعف والأنماط المضادة.

يؤدي تبني أداة مثل Snyk Code عبر جميع دورات التطوير إلى تحسين جودة وأمان مشاريعنا. من خلال جعل المسح الضوئي جزءًا لا يتجزأ من روتين التطوير لدينا، وبلا مجهود، فإننا نمكن أنفسنا من اكتشاف المشكلات ومعالجتها قبل وقت طويل من تفاقمها إلى مخاوف كبيرة. لذا، دعونا نؤيد ممارسة الفحص المبكر والمتكرر. إنه قرار يؤتي ثماره من حيث جودة التعليمات البرمجية والأمان وراحة البال، وهي فوائد يمكننا جميعًا تقديرها كمطورين.

-

نصائح لاختبار الوظائف في قائمة الانتظار في Laravelعند العمل مع تطبيقات Laravel، من الشائع مواجهة سيناريوهات حيث يحتاج الأمر إلى تنفيذ مهمة باهظة الثمن. لتجنب حظر العملية الرئيسية، قد تقرر إلغاء تحميل ...برمجة تم النشر بتاريخ 2024-11-05

نصائح لاختبار الوظائف في قائمة الانتظار في Laravelعند العمل مع تطبيقات Laravel، من الشائع مواجهة سيناريوهات حيث يحتاج الأمر إلى تنفيذ مهمة باهظة الثمن. لتجنب حظر العملية الرئيسية، قد تقرر إلغاء تحميل ...برمجة تم النشر بتاريخ 2024-11-05 -

كيفية إنشاء نظام فهم اللغة الطبيعية على المستوى البشري (NLU).Scope: Creating an NLU system that fully understands and processes human languages in a wide range of contexts, from conversations to literature. ...برمجة تم النشر بتاريخ 2024-11-05

كيفية إنشاء نظام فهم اللغة الطبيعية على المستوى البشري (NLU).Scope: Creating an NLU system that fully understands and processes human languages in a wide range of contexts, from conversations to literature. ...برمجة تم النشر بتاريخ 2024-11-05 -

كيفية تكرار قائمة ArrayList داخل HashMap باستخدام JSTL؟تكرار قائمة ArrayList داخل HashMap باستخدام JSTL في تطوير الويب، توفر JSTL (JavaServer Pages Standard Tag Library) مجموعة من العلامات لتبسيط الم...برمجة تم النشر بتاريخ 2024-11-05

كيفية تكرار قائمة ArrayList داخل HashMap باستخدام JSTL؟تكرار قائمة ArrayList داخل HashMap باستخدام JSTL في تطوير الويب، توفر JSTL (JavaServer Pages Standard Tag Library) مجموعة من العلامات لتبسيط الم...برمجة تم النشر بتاريخ 2024-11-05 -

Encore.ts — أسرع من ElysiaJS وHonoمنذ بضعة أشهر أصدرنا Encore.ts - إطار عمل خلفي مفتوح المصدر لـ TypeScript. نظرًا لوجود الكثير من أطر العمل بالفعل، أردنا مشاركة بعض قرارات التصميم غير...برمجة تم النشر بتاريخ 2024-11-05

Encore.ts — أسرع من ElysiaJS وHonoمنذ بضعة أشهر أصدرنا Encore.ts - إطار عمل خلفي مفتوح المصدر لـ TypeScript. نظرًا لوجود الكثير من أطر العمل بالفعل، أردنا مشاركة بعض قرارات التصميم غير...برمجة تم النشر بتاريخ 2024-11-05 -

لماذا فشل تسلسل السلسلة باستخدام + مع سلسلة حرفية؟ربط السلاسل الحرفية مع السلاسل في لغة C، يمكن استخدام العامل لتسلسل السلاسل والسلاسل الحرفية. ومع ذلك، هناك قيود على هذه الوظيفة التي يمكن أن ت...برمجة تم النشر بتاريخ 2024-11-05

لماذا فشل تسلسل السلسلة باستخدام + مع سلسلة حرفية؟ربط السلاسل الحرفية مع السلاسل في لغة C، يمكن استخدام العامل لتسلسل السلاسل والسلاسل الحرفية. ومع ذلك، هناك قيود على هذه الوظيفة التي يمكن أن ت...برمجة تم النشر بتاريخ 2024-11-05 -

إعادة عرض React: أفضل الممارسات لتحقيق الأداء الأمثلتعد آلية العرض الفعالة في React أحد الأسباب الرئيسية لشعبيتها. ومع ذلك، مع زيادة تعقيد التطبيق، تصبح إدارة عمليات إعادة عرض المكونات أمرًا بالغ ال...برمجة تم النشر بتاريخ 2024-11-05

إعادة عرض React: أفضل الممارسات لتحقيق الأداء الأمثلتعد آلية العرض الفعالة في React أحد الأسباب الرئيسية لشعبيتها. ومع ذلك، مع زيادة تعقيد التطبيق، تصبح إدارة عمليات إعادة عرض المكونات أمرًا بالغ ال...برمجة تم النشر بتاريخ 2024-11-05 -

كيفية تحقيق إنشاء العمود الشرطي: استكشاف If-Elif-Else في Pandas DataFrame؟إنشاء عمود شرطي: If-Elif-Else في Pandas تطلب المشكلة المحددة إضافة عمود جديد إلى DataFrame بناء على سلسلة من المعايير الشرطية. يكمن التحدي في ...برمجة تم النشر بتاريخ 2024-11-05

كيفية تحقيق إنشاء العمود الشرطي: استكشاف If-Elif-Else في Pandas DataFrame؟إنشاء عمود شرطي: If-Elif-Else في Pandas تطلب المشكلة المحددة إضافة عمود جديد إلى DataFrame بناء على سلسلة من المعايير الشرطية. يكمن التحدي في ...برمجة تم النشر بتاريخ 2024-11-05 -

تقديم تشيو!يسعدني أن أعلن عن إصدار Qiu - مشغل استعلام SQL بسيط مصمم لجعل SQL الخام ممتعًا مرة أخرى. لنكن صادقين، ORMs لها مكانها، لكنها قد تصبح مرهقة بعض الش...برمجة تم النشر بتاريخ 2024-11-05

تقديم تشيو!يسعدني أن أعلن عن إصدار Qiu - مشغل استعلام SQL بسيط مصمم لجعل SQL الخام ممتعًا مرة أخرى. لنكن صادقين، ORMs لها مكانها، لكنها قد تصبح مرهقة بعض الش...برمجة تم النشر بتاريخ 2024-11-05 -

لماذا يتم حساب النسبة المئوية للهامش الأعلى بناءً على عرض الحاوية في CSS؟حساب النسبة المئوية لأعلى الهامش في CSS عند تطبيق نسبة أعلى الهامش على عنصر ما، من الضروري فهم كيفية الحساب إجراء. خلافًا للاعتقاد السائد، يتم...برمجة تم النشر بتاريخ 2024-11-05

لماذا يتم حساب النسبة المئوية للهامش الأعلى بناءً على عرض الحاوية في CSS؟حساب النسبة المئوية لأعلى الهامش في CSS عند تطبيق نسبة أعلى الهامش على عنصر ما، من الضروري فهم كيفية الحساب إجراء. خلافًا للاعتقاد السائد، يتم...برمجة تم النشر بتاريخ 2024-11-05 -

كيفية حل التناقضات في عرض نص Webkit أثناء انتقالات CSS؟حل التناقضات في عرض نص Webkit أثناء انتقالات CSS أثناء انتقالات CSS، خاصة عند قياس عنصر، يمكن أن تنشأ تناقضات في عرض النص داخل Webkit المتصفحات...برمجة تم النشر بتاريخ 2024-11-05

كيفية حل التناقضات في عرض نص Webkit أثناء انتقالات CSS؟حل التناقضات في عرض نص Webkit أثناء انتقالات CSS أثناء انتقالات CSS، خاصة عند قياس عنصر، يمكن أن تنشأ تناقضات في عرض النص داخل Webkit المتصفحات...برمجة تم النشر بتاريخ 2024-11-05 -

تم تبسيط RxJS باستخدام Reactablesمقدمة RxJS هي مكتبة قوية ولكن من المعروف أنها تتمتع بمنحنى تعليمي حاد. يمكن أن يكون سطح API الكبير للمكتبة، إلى جانب التحول النموذجي إلى الب...برمجة تم النشر بتاريخ 2024-11-05

تم تبسيط RxJS باستخدام Reactablesمقدمة RxJS هي مكتبة قوية ولكن من المعروف أنها تتمتع بمنحنى تعليمي حاد. يمكن أن يكون سطح API الكبير للمكتبة، إلى جانب التحول النموذجي إلى الب...برمجة تم النشر بتاريخ 2024-11-05 -

كيفية العثور على القيم القصوى عبر أعمدة متعددة في الباندا؟البحث عن القيم القصوى عبر أعمدة متعددة في Pandas لتحديد الحد الأقصى للقيم عبر أعمدة متعددة في DataFrame الباندا، يمكن استخدام أساليب مختلفة . ...برمجة تم النشر بتاريخ 2024-11-05

كيفية العثور على القيم القصوى عبر أعمدة متعددة في الباندا؟البحث عن القيم القصوى عبر أعمدة متعددة في Pandas لتحديد الحد الأقصى للقيم عبر أعمدة متعددة في DataFrame الباندا، يمكن استخدام أساليب مختلفة . ...برمجة تم النشر بتاريخ 2024-11-05 -

البدء باستخدام CI/CD: دليل المبتدئين لأتمتة خط أنابيبك الأول (مع جنكينز)جدول المحتويات مقدمة ما هو CI/CD؟ التكامل المستمر (CI) التسليم المستمر (قرص مضغوط) النشر المستمر فوائد CI/CD وقت أسرع للتسويق تحسين جودة ا...برمجة تم النشر بتاريخ 2024-11-05

البدء باستخدام CI/CD: دليل المبتدئين لأتمتة خط أنابيبك الأول (مع جنكينز)جدول المحتويات مقدمة ما هو CI/CD؟ التكامل المستمر (CI) التسليم المستمر (قرص مضغوط) النشر المستمر فوائد CI/CD وقت أسرع للتسويق تحسين جودة ا...برمجة تم النشر بتاريخ 2024-11-05 -

كيف تجعل TypeScript جافا سكريبت أكثر موثوقية في المشاريع واسعة النطاق.مقدمة تُستخدم JavaScript على نطاق واسع في تطوير الويب ويتم تطبيقها الآن في مشاريع أكبر عبر مختلف الصناعات. ومع ذلك، مع نمو هذه المشاريع، تصب...برمجة تم النشر بتاريخ 2024-11-05

كيف تجعل TypeScript جافا سكريبت أكثر موثوقية في المشاريع واسعة النطاق.مقدمة تُستخدم JavaScript على نطاق واسع في تطوير الويب ويتم تطبيقها الآن في مشاريع أكبر عبر مختلف الصناعات. ومع ذلك، مع نمو هذه المشاريع، تصب...برمجة تم النشر بتاريخ 2024-11-05 -

كيفية التحقق من كلمات مرور المستخدم بشكل آمن باستخدام وظيفة pass_verify الخاصة بـ PHP؟فك تشفير كلمات المرور المشفرة باستخدام PHP تقوم العديد من التطبيقات بتخزين كلمات مرور المستخدم بشكل آمن باستخدام خوارزميات التشفير مثلpassword...برمجة تم النشر بتاريخ 2024-11-05

كيفية التحقق من كلمات مرور المستخدم بشكل آمن باستخدام وظيفة pass_verify الخاصة بـ PHP؟فك تشفير كلمات المرور المشفرة باستخدام PHP تقوم العديد من التطبيقات بتخزين كلمات مرور المستخدم بشكل آمن باستخدام خوارزميات التشفير مثلpassword...برمجة تم النشر بتاريخ 2024-11-05

دراسة اللغة الصينية

- 1 كيف تقول "المشي" باللغة الصينية؟ 走路 نطق الصينية، 走路 تعلم اللغة الصينية

- 2 كيف تقول "استقل طائرة" بالصينية؟ 坐飞机 نطق الصينية، 坐飞机 تعلم اللغة الصينية

- 3 كيف تقول "استقل القطار" بالصينية؟ 坐火车 نطق الصينية، 坐火车 تعلم اللغة الصينية

- 4 كيف تقول "استقل الحافلة" باللغة الصينية؟ 坐车 نطق الصينية، 坐车 تعلم اللغة الصينية

- 5 كيف أقول القيادة باللغة الصينية؟ 开车 نطق الصينية، 开车 تعلم اللغة الصينية

- 6 كيف تقول السباحة باللغة الصينية؟ 游泳 نطق الصينية، 游泳 تعلم اللغة الصينية

- 7 كيف يمكنك أن تقول ركوب الدراجة باللغة الصينية؟ 骑自行车 نطق الصينية، 骑自行车 تعلم اللغة الصينية

- 8 كيف تقول مرحبا باللغة الصينية؟ # نطق اللغة الصينية، # تعلّم اللغة الصينية

- 9 كيف تقول شكرا باللغة الصينية؟ # نطق اللغة الصينية، # تعلّم اللغة الصينية

- 10 How to say goodbye in Chinese? 再见Chinese pronunciation, 再见Chinese learning